Bulgariens NIS2-Übergangsfrist endete am 1. Juni 2026 — Vorstandsmitglieder sind nun mit vollen persönlichen Bußgeldern konfrontiert, nicht mehr mit dem ermäßigten Satz von 50 %, der bis Mai galt. Luxemburgs NIS2-Richtlinien-Umsetzungsgesetz trat am 10. Mai 2026 in Kraft, womit vier Mitgliedstaaten noch ohne Umsetzungsgesetzgebung verbleiben. Die NIS-Kooperationsgruppe der EU hat gemeinsame Vorlagen für die Vorfallmeldung verabschiedet, die die Kommission durch einen Durchführungsrechtsakt verbindlich machen will.

Dieser Artikel behandelt alle wesentlichen NIS2-Updates vom Mai 2026: was sich geändert hat, welche Fristen aktuell gelten und worauf Ihr Team jetzt reagieren muss.

Wichtigste Erkenntnisse

Diese NIS2-Updates vom Mai 2026 bringen konkrete Compliance-Auslöser mit sich: spezifische Daten und spezifische Verpflichtungen. Hier ist, was sich geändert hat.

- Bulgariens vollständiges Sanktionsregime ist aktiv. Ab dem 1. Juni 2026 gelten persönliche Bußgelder für Mitglieder von Leitungsorganen zu 100 % der gesetzlichen Beträge — bis zu 5.000 € pro Person, getrennt von Bußgeldern auf Unternehmensebene von bis zu 10 Millionen €. Der 50 %-Übergangsrabatt ist entfallen.

- Luxemburgs NIS2-Gesetz trat am 10. Mai 2026 in Kraft. Betroffene Einrichtungen haben bis zum 10. Juli 2026 Zeit, sich beim ILR selbst zu registrieren. Eine Nichtregistrierung stellt bereits einen sanktionsfähigen Verstoß dar.

- Vier EU-Mitgliedstaaten haben NIS2 noch nicht umgesetzt — mehr als 19 Monate nach der Frist vom Oktober 2024, laut dem Tracker von Cullen International vom Mai 2026.

- Gemeinsame Vorlagen für die Vorfallmeldung wurden EU-weit verabschiedet. Die NIS-Kooperationsgruppe einigte sich auf standardisierte Formate bei ihrer 39. Plenarsitzung in Zypern am 26. Mai 2026. Ein Durchführungsrechtsakt der Kommission wird diese verbindlich machen.

- Der NIS360 2026-Bericht von ENISA identifiziert acht Risikosektoren. Gesundheit, Eisenbahn, Seefahrt, ICT-Dienstleistungsmanagement, Raumfahrt, öffentliche Verwaltung, Trinkwasser und Abwasser weisen die niedrigste Cybersicherheitsreife im Verhältnis zu ihrer Kritikalität auf.

- Die Niederlande haben ihr verzögertes Cyberbeveiligingswet vorangebracht. Die niederländische Zweite Kammer stimmte dem Gesetzentwurf am 15. April 2026 zu; die Zustimmung des Senats steht noch aus.

- Irland bestätigte das National Cyber Security Bill als NIS2-Vehikel. Das Justizministerium erarbeitet die Gesetzgebung und verleiht dem NCSC eine gesetzliche Grundlage.

- DigitalEurope forderte eine tiefere NIS2-Harmonisierung. Der Branchenverband veröffentlichte eine formelle Stellungnahme, die Anwendungsbereich, Größenschwellen, Vorfallmeldung und Konformitätsbewertung als die Bereiche mit dem größten Standardisierungsbedarf über die Mitgliedstaaten hinweg identifiziert.

Bulgariens vollständige Durchsetzungsphase begann am 1. Juni 2026

Bulgariens NIS2-Durchsetzung ist am 1. Juni 2026 in ihre finale Phase eingetreten. Bußgelder und Sanktionen für alle Verstöße gelten nun in voller gesetzlicher Höhe — die 50 %-Ermäßigung für Verstöße vor diesem Datum ist entfallen.

Die zugrundeliegende Gesetzgebung ist das Gesetz zur Änderung und Ergänzung des Cybersicherheitsgesetzes, das von der 51. Nationalversammlung am 5. Februar 2026 verabschiedet und im Staatsanzeiger (Ausgabe 17) am 13. Februar 2026 verkündet wurde und am selben Tag in Kraft trat.

Wer ist betroffen

Das Cybersicherheitsgesetz erfasst öffentliche und private Einrichtungen in den Sektoren nach Anhang I und Anhang II, die die Schwellenwerte für mittlere Unternehmen erreichen oder überschreiten. Bestimmte Anbieter fallen unabhängig von ihrer Größe in den Anwendungsbereich: öffentliche elektronische Kommunikationsnetze, Vertrauensdiensteanbieter, Top-Level-Domain-Registrierungsstellen, DNS-Diensteanbieter, Einrichtungen, die der einzige Anbieter eines kritischen Dienstes in Bulgarien sind, oder deren Ausfall die öffentliche Ordnung, öffentliche Sicherheit oder Gesundheit oder die Wirtschaft erheblich beeinträchtigen würde.

Verwaltungsbehörden (einschließlich Gemeinden) werden gemäß Artikel 4a(1)(4) unabhängig von ihrer Größe als wesentliche Einrichtungen eingestuft.

Vollständige Durchsetzung ohne vollständiges Regelwerk

Eine praktische Komplikation bleibt bestehen. Das Gesetz delegiert die Definition von Mindestmaßnahmen für Cybersicherheit für bestimmte Einrichtungskategorien ausdrücklich an eine Sekundärverordnung des Ministerrats, die gemeinsam von der Kommission für Kommunikationsregulierung und dem Minister für E-Governance vorgeschlagen werden soll. Diese Verordnung wurde noch nicht veröffentlicht. Organisationen traten in die vollständige Durchsetzungsphase ein, ohne das vollständige operative Regelwerk, das das Gesetz selbst vorgesehen hatte.

Das setzt die Verpflichtungen nicht aus. Das Primärgesetz ist in Kraft, Sanktionen sind real. Eine Gap-Analyse gegen das bestehende NIS2-Framework ist jetzt sowohl möglich als auch ratsam, bevor der aufsichtliche Druck zunimmt. ISO/IEC 27001 und ISO 22301 bieten eine praktikable Grundlage neben den Anforderungen des Cybersicherheitsgesetzes.

Was Leitungsorgane nun nachweisen müssen

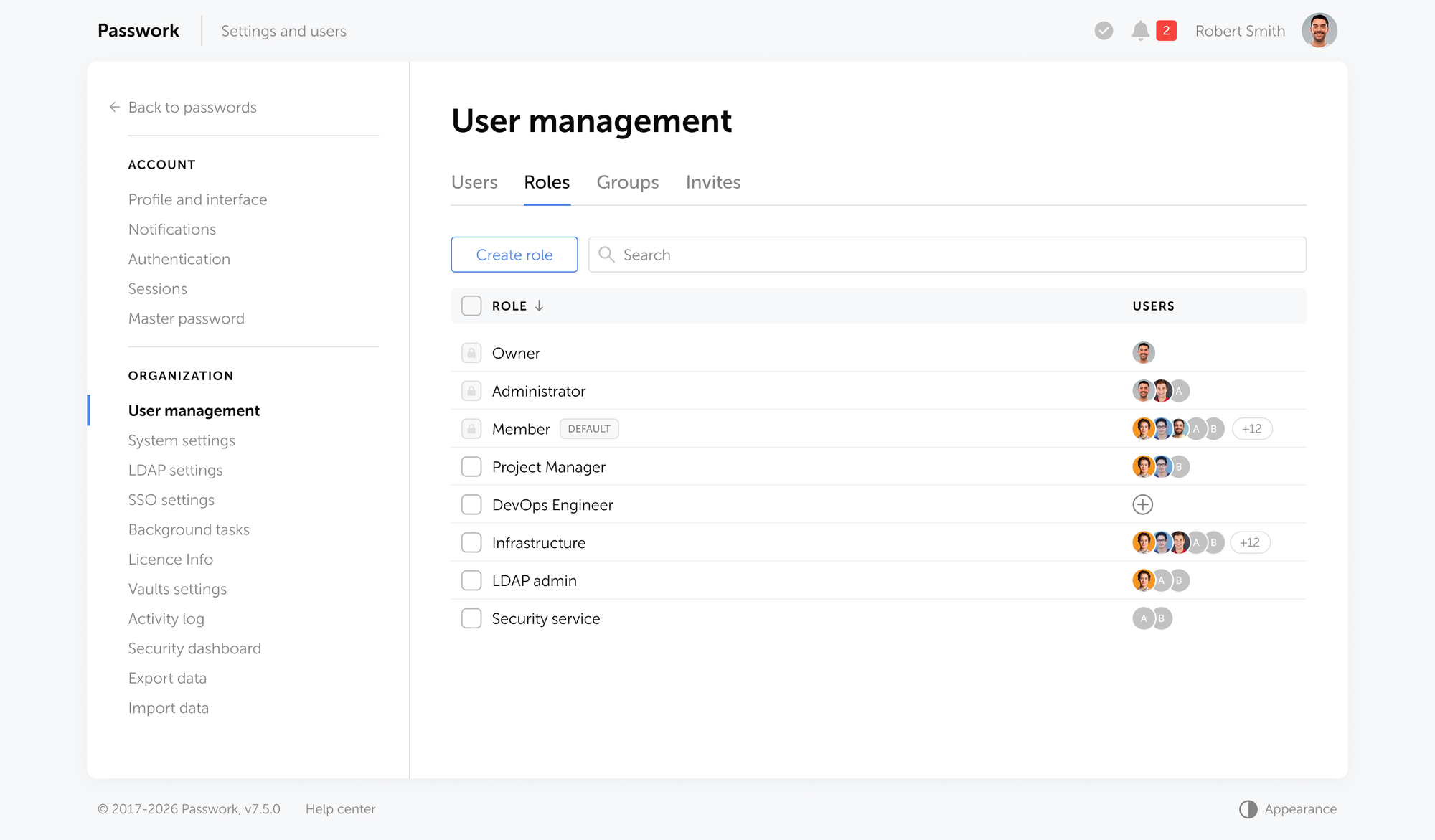

Bulgariens Cybersicherheitsgesetz legt eine ausdrückliche persönliche Verantwortlichkeit auf einzelne Mitglieder von Leitungsorganen, nicht nur auf die Organisation als juristische Person. Leitungsorgane müssen:

- Die nach Artikel 21 erforderlichen Maßnahmen zum Cybersicherheits-Risikomanagement formell genehmigen

- Die Umsetzung dieser Maßnahmen überwachen

- Mindestens alle zwei Jahre eine Cybersicherheitsschulung absolvieren

- Regelmäßig gleichwertige Schulungen für Mitarbeiter organisieren

Die Maßnahmen, die Vorstände genehmigen müssen, umfassen Risikoanalyse und Informationssicherheitsrichtlinien, Vorfallbehandlung, Geschäftskontinuität und Krisenmanagement, Lieferkettensicherheit, Cyberhygiene-Praktiken und Multi-Faktor-Authentifizierung, wo angemessen.

Die Struktur persönlicher Bußgelder

Wenn ein Mitglied des Leitungsorgans einer wesentlichen oder wichtigen Einrichtung gegen diese Governance-Pflichten verstößt, kann ein persönliches Bußgeld von 500 € bis 5.000 € verhängt werden. Dies ist getrennt von Sanktionen auf Unternehmensebene und kumuliert sich zu diesen: bis zu 10 Millionen € oder 2 % des weltweiten Umsatzes für wesentliche Einrichtungen und bis zu 7 Millionen € oder 1,4 % für wichtige Einrichtungen.

Die zuständige nationale Behörde kann auch bei Gericht beantragen, dass einer natürlichen Person vorübergehend die Ausübung von Leitungsfunktionen in einer wesentlichen Einrichtung untersagt wird.

Die praktische Konsequenz: Ein Vorstandsmitglied kann sich nicht durch Delegation aus der Haftung befreien. Ob ein Bußgeld verhängt wird und wie schwer es ausfällt, hängt von der Fähigkeit der Person ab, konkrete Handlungen nachzuweisen — Vorstandsbeschlüsse, verabschiedete Richtlinien, Auditprotokolle, zugewiesene Verantwortlichkeiten, absolvierte Schulungen und dokumentierte Korrekturmaßnahmen.

EU-weit: Gemeinsame Vorlagen für die Vorfallmeldung verabschiedet

Am 26. Mai 2026 verabschiedete die NIS-Kooperationsgruppe bei ihrer 39. Plenarsitzung in Zypern gemeinsame Vorlagen für die NIS2-Vorfallmeldung. Die Gruppe bringt EU-Mitgliedstaaten, die Europäische Kommission und ENISA zusammen.

Die Vorlagen bieten ein standardisiertes Format für die Meldung von Cybervorfällen in der gesamten EU. Bis jetzt bedeutete das Fehlen eines gemeinsamen Formats, dass Organisationen, die in mehreren Mitgliedstaaten tätig sind, mit unterschiedlichen nationalen Meldeformularen, Feldsätzen und Einreichungsportalen umgehen mussten — eine erhebliche administrative Belastung für jeden grenzüberschreitenden Betrieb.

Die Kommission hat erklärt, dass sie plant, diese Vorlagen durch einen Durchführungsrechtsakt zu verabschieden, wodurch sie für alle Mitgliedstaaten verbindlich würden. Sobald dieser Rechtsakt in Kraft ist, werden die Vorlagen einen einheitlichen Rahmen für die Vorfallmeldung in der gesamten EU etablieren.

Diese Entwicklung steht auch im Zusammenhang mit dem breiteren Digital-Omnibus-Vorschlag, der einen einzigen Zugangspunkt für die Vorfallmeldung vorsieht. Die gemeinsamen Vorlagen sind darauf ausgelegt, mit dieser zukünftigen Architektur übereinzustimmen.

Was das für Ihren Incident-Response-Prozess bedeutet: Wenn Ihr Team Benachrichtigungs-Workflows um das aktuelle Formular eines bestimmten Mitgliedstaats herum aufgebaut hat, ist damit zu rechnen, dass diese Workflows aktualisiert werden müssen, sobald der Durchführungsrechtsakt veröffentlicht wird. Die grundlegenden NIS2-Compliance-Zeitvorgaben gemäß Artikel 23 (24-Stunden-Frühwarnung, 72-Stunden-Vorfallmeldung, Ein-Monats-Abschlussbericht) ändern sich nicht. Das Format für deren Einreichung jedoch schon.

ENISA NIS360 2026: Acht Sektoren noch in der Risikozone

ENISA veröffentlichte die dritte Ausgabe ihres NIS360-Berichts am 28. Mai 2026. Der Bericht bewertet die Cybersicherheitsreife und Kritikalität in allen Sektoren von hoher Kritikalität, die in Anhang I von NIS2 aufgeführt sind.

Die Bewertung 2026 umfasst das gesamte Ökosystem jedes Sektors (nationale Behörden, regulierte Einrichtungen und anwendbare EU-Gesetzgebung) anstatt einzelner Organisationen. Sie identifiziert Sektoren, in denen sich die Reife verbessert hat, und Sektoren, in denen die Lücke zwischen Kritikalität und tatsächlicher Sicherheitslage noch groß ist.

Acht Sektoren werden als Risikozonen identifiziert: Gesundheit, Eisenbahn, Seefahrt, ICT-Dienstleistungsmanagement, Raumfahrt, öffentliche Verwaltung, Trinkwasser und Abwasser. Dies sind Sektoren, in denen die Folgen eines erfolgreichen Angriffs schwerwiegend sind, aber das Sicherheitsniveau im gesamten Sektor unter dem bleibt, was das Bedrohungsniveau erfordert.

Für IT- und Sicherheitsverantwortliche in diesen Sektoren ist die NIS360-Bewertung ein nützlicher Benchmark. Wenn Ihr Sektor auf der Risikozonenliste erscheint, ist mit erhöhter aufsichtlicher Aufmerksamkeit seitens der nationalen zuständigen Behörden zu rechnen — nicht weil der Bericht direkt eine Durchsetzung auslöst, sondern weil Regulierungsbehörden sektorale Reifedaten nutzen, um ihre Audit- und Inspektionskalender zu priorisieren.

Luxemburg: NIS2-Gesetz in Kraft, Registrierungsfrist ist der 10. Juli 2026

Luxemburg veröffentlichte sein NIS2-Umsetzungsgesetz am 6. Mai 2026 im Journal officiel du Grand-Duché de Luxembourg. Das Gesetz trat am 10. Mai 2026 in Kraft und ersetzt das NIS1-Gesetz vom 28. Mai 2019.

Wer ist betroffen

NIS2 gilt in Luxemburg für Organisationen mit 50 oder mehr Mitarbeitern oder einem Jahresumsatz von über 10 Millionen €, die in einem von 18 kritischen Sektoren tätig sind. Größenschwellen werden auf konsolidierter Konzernebene bewertet: Eine Tochtergesellschaft mit 40 Mitarbeitern kann dennoch betroffen sein, wenn der Mutterkonzern die Schwellenwerte überschreitet.

Die zweistufige Struktur

Wesentliche Einrichtungen — große Organisationen in Anhang-I-Sektoren mit mehr als 250 Mitarbeitern und entweder 50 Millionen € Umsatz oder 43 Millionen € Bilanzsumme — unterliegen proaktiver Aufsicht und Sanktionen von bis zu 10 Millionen € oder 2 % des weltweiten Umsatzes. Wichtige Einrichtungen — mittelgroße Anhang-I-Organisationen und alle qualifizierenden Anhang-II-Einrichtungen — unterliegen reaktiver Aufsicht und Sanktionen von bis zu 7 Millionen € oder 1,4 % des weltweiten Umsatzes.

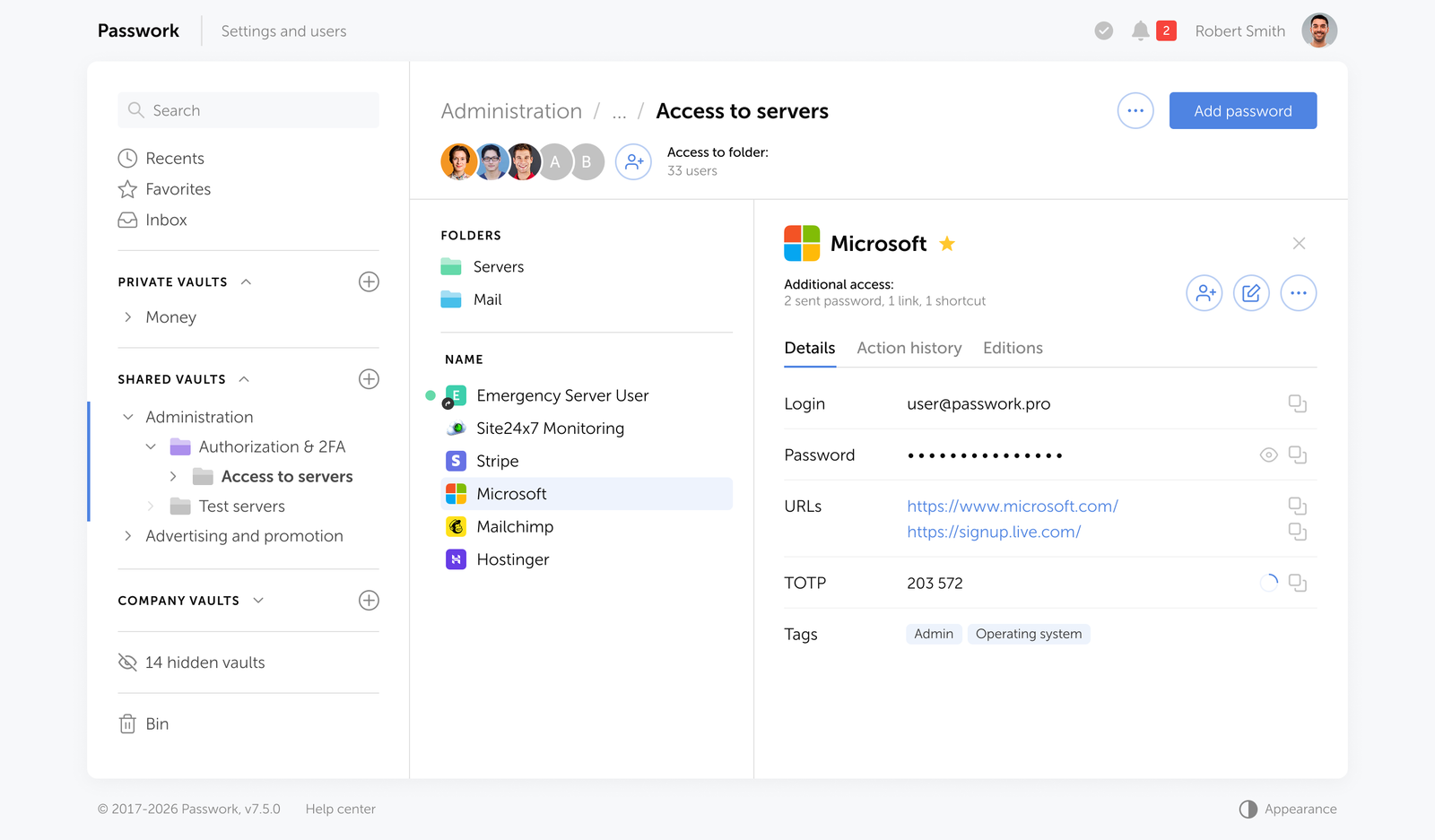

Beide Stufen müssen dieselben zehn Maßnahmenkategorien gemäß Artikel 12 umsetzen: Risikoanalyse, Vorfallbehandlung, Geschäftskontinuität, Lieferkettensicherheit, sichere Entwicklung, Wirksamkeitsbewertung, Cyberhygiene, Kryptografie, Zugangskontrolle und Multi-Faktor-Authentifizierung.

Zeitrahmen für die Vorfallmeldung

Luxemburg folgt exakt der Struktur von NIS2 Artikel 23: 24-Stunden-Frühwarnung, 72-Stunden-formelle Meldung, Ein-Monats-Abschlussbericht. Das Versäumen einer Frist ist selbst ein sanktionsfähiger Verstoß.

Die Selbstregistrierungsfrist am 10. Juli 2026

Einrichtungen haben bis zum 10. Juli 2026 Zeit, sich bei ihrer zuständigen Behörde selbst zu registrieren. Das ILR (Institut Luxembourgeois de Régulation) fungiert als zuständige Behörde für die meisten Sektoren; die CSSF überwacht das Bank- und Finanzmarktinfrastrukturwesen. Nichtregistrierung ist ein sanktionsfähiger Verstoß gemäß Artikel 11.

Leitungsorgane müssen Cybersicherheitsmaßnahmen formell genehmigen, deren Umsetzung überwachen und regelmäßige Schulungen absolvieren. Für wesentliche Einrichtungen können leitende Führungskräfte bei schwerwiegenden Versäumnissen mit einem vorübergehenden Verbot der Ausübung von Leitungsfunktionen belegt werden.

Niederlande: Cyberbeveiligingswet erreicht Senats-Plenarphase

Die niederländische Zweite Kammer stimmte dem Cyberbeveiligingswet (dem niederländischen NIS2-Umsetzungsgesetz) am 15. April 2026 mit 140 zu 10 Stimmen zu. Der Gesetzentwurf ist nun in die Senats-Plenarphase vorgerückt.

Stand des Gesetzentwurfs

Die Tweede Kamer verabschiedete den Gesetzentwurf mit breiter fraktionsübergreifender Unterstützung; nur zwei Parteien stimmten dagegen. Die für Digitalisierung und Justiz zuständigen Senatsausschüsse schlossen ihre schriftliche Prüfung am 19. Mai 2026 ab. Der Gesetzentwurf ist seitdem in die Senats-Plenarphase übergegangen, wo er auf eine Schlussabstimmung wartet.

Der Gesetzentwurf wird parallel zu separater Gesetzgebung zur Umsetzung der EU-CER-Richtlinie zur Resilienz kritischer Einrichtungen bearbeitet.

Hintergrund

Die Niederlande reichten den Gesetzentwurf am 2. Juni 2025 beim Parlament ein und verfehlten damit die EU-Umsetzungsfrist vom 17. Oktober 2024 um über ein Jahr. Der Gesetzentwurf verbrachte fast zehn Monate im Verfahren der Zweiten Kammer, bevor er verabschiedet wurde.

Zentrale Bestimmungen

Anstatt eine einzige nationale Cybersicherheitsbehörde zu schaffen, überträgt das Gesetz die Durchsetzung auf bestehende sektorspezifische Regulierungsbehörden — die Energieregulierungsbehörde für Energieunternehmen, die Gesundheitsregulierungsbehörde für Krankenhäuser und so weiter. Das genaue Datum des Inkrafttretens des Gesetzes wird nach der Senatszustimmung per Regierungserlass festgelegt, und verschiedene Bestimmungen können zu unterschiedlichen Zeitpunkten in Kraft treten.

Was als Nächstes kommt

Die Senatszustimmung ist der letzte legislative Schritt. Sobald die Abstimmung erfolgt ist und die Regierung ein Datum des Inkrafttretens festlegt, werden betroffene Organisationen mit sofortigen Compliance-Verpflichtungen konfrontiert — Risikomanagementmaßnahmen, Vorfallmeldung und Anforderungen an die Verantwortlichkeit des Managements.

Irland: National Cyber Security Bill als NIS2-Vehikel bestätigt

In einer schriftlichen parlamentarischen Antwort an das Dáil Éireann (das Unterhaus des irischen Parlaments) am 13. Mai 2026 bestätigte Irlands Minister für Justiz, Inneres und Migration, dass das Justizministerium das National Cyber Security Bill als gesetzliches Vehikel für die NIS2-Umsetzung erarbeitet.

Das Gesetz ist als Priorität für die Veröffentlichung im Gesetzgebungsprogramm Sommer 2026 aufgeführt. Es wird das National Cyber Security Centre (NCSC) als nationale zuständige Behörde und als Irlands Computer Security Incident Response Team (CSIRT) benennen. Es wird das NCSC auch erstmals auf eine gesetzliche Grundlage stellen — das Zentrum arbeitet derzeit ohne eine eigene legislative Basis.

Irland verfehlte die EU-Umsetzungsfrist vom 17. Oktober 2024. Eine Kabinettsentscheidung im Juli 2024 wies die vorrangige Erarbeitung der Gesetzgebung an, und die Arbeiten sind seitdem im Gange. Der Gesetzesentwurf wurde noch nicht veröffentlicht, aber die Regierung veröffentlichte im September 2024 das General Scheme des National Cyber Security Bill, das dessen beabsichtigte Struktur darlegt.

Managementhaftung

Gemäß NIS2 Artikel 20, wie in Head 28 des General Scheme widergespiegelt, müssen Leitungsgremien Cybersicherheits-Risikomanagementmaßnahmen genehmigen und überwachen, regelmäßige Cybersicherheitsschulungen absolvieren und können bei Compliance-Versäumnissen persönlich haftbar gemacht werden — einschließlich vorübergehender Verbote und Verwaltungsbußgelder. Das General Scheme definiert „Leitungsgremium" als „ein Gremium oder eine Gruppe von Einzelpersonen, die mit der Befugnis und Verantwortung für die Aufsicht, Leitung und Kontrolle einer Einrichtung betraut sind".

Sektorregulierungsbehörden bereits aktiv

Sektorregulierungsbehörden wurden bereits als Nationale Zuständige Behörden benannt und bereiten sich darauf vor, Aufsichts- und Durchsetzungsfunktionen zu übernehmen. Die NIS2-Registrierungs- und Vorfallmeldeportale sind noch nicht live — sie werden nach Inkrafttreten der Gesetzgebung eröffnet — aber das NCSC hat Entwürfe von Leitlinien zu Risikomanagementmaßnahmen und das Cyber Fundamentals (CyFun) Framework veröffentlicht, um Organisationen bei der Vorbereitung in der Zwischenzeit zu unterstützen.

Das Gesetz wird auch parallel zur dritten nationalen Cybersicherheitsstrategie Irlands entwickelt, koordiniert durch ein interministerielles Komitee unter dem Vorsitz des Justizministeriums.

Für Organisationen mit irischen Niederlassungen bedeutet das Fehlen einer erlassenen Gesetzgebung nicht, dass die Vorbereitungspflicht entfällt. Sektorale NCAs sind bereits aktiv, und der Erlass des Gesetzes wird als Regierungspriorität bezeichnet.

DigitalEurope: NIS2 braucht noch tiefere Harmonisierung

Am 13. Mai 2026 veröffentlichte DigitalEurope eine formelle Stellungnahme zum EU-Cybersicherheitspaket, das den vorgeschlagenen Cybersecurity Act 2 (CSA2), das ICT-Lieferkettensicherheits-Framework und gezielte NIS2-Änderungen umfasst.

Speziell zu NIS2 ist DigitalEuropes Position direkt: Die im aktuellen Paket vorgeschlagenen gezielten Änderungen reagieren „minimal" auf die Bedenken, die die Industrie seit mehreren Jahren geäußert hat. Die Bereiche, die eine strengere Harmonisierung erfordern, sind:

- Anwendungsbereich: NIS2 sollte sich nur auf Kerngeschäftsaktivitäten konzentrieren und Nebentätigkeiten ausschließen, die unverhältnismäßige Verpflichtungen schaffen.

- Größenschwellen: Nationale Unterschiede in der Anwendung der Schwellenwerte führen zu inkonsistenter Abdeckung über die Mitgliedstaaten hinweg.

- Vorfallmeldung: Meldefelder, Zeitrahmen und Einreichungsprozesse variieren noch auf nationaler Ebene — ein Problem, das die gemeinsamen Vorlagen (siehe oben) teilweise angehen.

- Regelungen zur Hauptniederlassung: Organisationen, die in mehreren Mitgliedstaaten tätig sind, sind mit Unsicherheit darüber konfrontiert, welche nationale Behörde die primäre Zuständigkeit hat.

- Konformitätsbewertung: Die Anforderungen unterscheiden sich je nach Mitgliedstaat, was Compliance-Komplexität für grenzüberschreitende Operationen schafft.

DigitalEurope forderte außerdem, dass ENISA Folgenabschätzungen für alle relevanten EU-Cybersicherheitsgesetze durchführt und die Umsetzung aktiver koordiniert — um die Agentur als Koordinierungszentrum zu positionieren, anstatt als rein beratende Stelle.

Für Compliance-Verantwortliche, die den regulatorischen Verlauf verfolgen: Die von DigitalEurope identifizierten Harmonisierungslücken sind echte operative Reibungspunkte. Die am 26. Mai verabschiedeten gemeinsamen Vorlagen für die Vorfallmeldung sind ein Schritt zur Schließung einer davon. Die anderen erfordern entweder die Durchführungsrechtsakte oder das NIS2-Änderungsverfahren zur Lösung.

Was das jetzt für Ihr Team bedeutet

Die Entwicklungen vom Mai 2026 folgen einem Muster, das seit Beginn der Durchsetzung konsistent ist: Der Text der Richtlinie ist stabil, aber die nationale Umsetzungsebene bewegt sich weiter. Bulgariens vollständige Sanktionsphase, Luxemburgs live geltende Registrierungsfrist und die ausstehende Senatsabstimmung in den Niederlanden stellen alle konkrete Compliance-Auslöser dar, jeweils mit einem nun festgelegten spezifischen Datum.

Die gemeinsamen Vorlagen für die Vorfallmeldung sind die operativ bedeutsamste EU-weite Entwicklung des Zeitraums. Sobald der Durchführungsrechtsakt der Kommission veröffentlicht wird, muss der Workflow für Vorfallmeldungen jeder Organisation aktualisiert werden, um dem standardisierten Format zu entsprechen. Planen Sie diese Aktualisierung jetzt in Ihre Incident-Response-Planung ein, bevor Sie ein tatsächlicher Vorfall dazu zwingt, dies unter Druck zu tun.

Die ENISA NIS360-Risikozonenliste ist es wert, ernst genommen zu werden, wenn Ihre Organisation im Gesundheitswesen, in der öffentlichen Verwaltung oder in einem der anderen markierten Sektoren tätig ist. Aufsichtliche Aufmerksamkeit folgt Reifelücken — und ENISAs Bewertung fließt direkt in die Priorisierung der Audit-Kalender der nationalen zuständigen Behörden ein.

Häufig gestellte Fragen

Was ist im Mai 2026 mit NIS2 passiert?

Im Mai 2026 gab es vier bedeutende NIS2-Entwicklungen: Luxemburgs Umsetzungsgesetz trat am 10. Mai in Kraft; die NIS-Kooperationsgruppe verabschiedete am 26. Mai gemeinsame Vorlagen für die Vorfallmeldung; ENISA veröffentlichte am 28. Mai die NIS360 2026-Sektorreifebewertung; und die Niederlande brachten ihr Cyberbeveiligingswet durch die Zweite Kammer. Bulgariens vollständige Sanktionsphase begann am 1. Juni 2026, direkt nach dem Mai-Zeitraum.

Was ist die Luxemburger NIS2-Selbstregistrierungsfrist?

Luxemburgs NIS2-Umsetzungsgesetz, das am 10. Mai 2026 in Kraft trat, verlangt von allen betroffenen Einrichtungen, sich bis zum 10. Juli 2026 bei ihrer zuständigen Behörde selbst zu registrieren. Das ILR (Institut Luxembourgeois de Régulation) ist die primäre zuständige Behörde. Nichtregistrierung ist ein sanktionsfähiger Verstoß gemäß Artikel 11 des Umsetzungsgesetzes.

Was sind die neuen NIS2-Vorlagen für die Vorfallmeldung?

Am 26. Mai 2026 verabschiedete die NIS-Kooperationsgruppe bei ihrer 39. Plenarsitzung in Zypern gemeinsame Vorlagen für die NIS2-Vorfallmeldung. Die Vorlagen bieten ein standardisiertes Format für die Meldung von Cybervorfällen in allen EU-Mitgliedstaaten. Die Europäische Kommission plant, diese durch einen Durchführungsrechtsakt verbindlich zu machen. Die zugrundeliegenden Zeitrahmen gemäß NIS2 Artikel 23 — 24-Stunden-Frühwarnung, 72-Stunden-Meldung, Ein-Monats-Abschlussbericht — bleiben unverändert.

Welche Sektoren identifiziert ENISAs NIS360 2026 als höchstes Risiko?

Der NIS360 2026-Bericht von ENISA, veröffentlicht am 28. Mai 2026, identifiziert acht Sektoren als Risikozonen, in denen die Cybersicherheitsreife im Verhältnis zur Kritikalität niedrig bleibt: Gesundheit, Eisenbahn, Seefahrt, ICT-Dienstleistungsmanagement, Raumfahrt, öffentliche Verwaltung, Trinkwasser und Abwasser. Dies sind alles Anhang-I-Sektoren unter NIS2 und unterliegen als wesentliche Einrichtungen proaktiver Aufsicht.

Was sind die persönlichen Haftungsregeln für Manager unter Bulgariens NIS2?

Gemäß Bulgariens geändertem Cybersicherheitsgesetz drohen Mitgliedern des Leitungsorgans wesentlicher und wichtiger Einrichtungen persönliche Bußgelder von 500 € bis 5.000 € bei Verstoß gegen ihre Governance-Pflichten — getrennt von Bußgeldern auf Unternehmensebene. Ab dem 1. Juni 2026 gelten diese Bußgelder in voller gesetzlicher Höhe; der 50 %-Übergangsrabatt, der für Verstöße vor Juni galt, existiert nicht mehr. Die zuständige Behörde kann auch ein gerichtlich angeordnetes vorübergehendes Verbot der Ausübung von Leitungsfunktionen für einen Manager beantragen.

Wie viele EU-Mitgliedstaaten haben NIS2 umgesetzt?

Bis Ende Mai 2026 haben 23 von 27 EU-Mitgliedstaaten NIS2 in nationales Recht umgesetzt, laut dem Tracker von Cullen International vom Mai 2026. Luxemburgs Umsetzung trat am 10. Mai 2026 in Kraft und brachte die Gesamtzahl auf 23. Vier Mitgliedstaaten befinden sich noch im Gesetzgebungsprozess, mehr als 19 Monate nach der Umsetzungsfrist vom Oktober 2024.

Was ist das niederländische Cyberbeveiligingswet?

Das Cyberbeveiligingswet ist die nationale Gesetzgebung der Niederlande zur Umsetzung von NIS2. Die niederländische Zweite Kammer stimmte dem Gesetzentwurf 2026 zu, nachdem die Niederlande die ursprüngliche EU-Umsetzungsfrist vom Oktober 2024 verpasst hatten. Der Gesetzentwurf erfordert noch die Senatszustimmung, bevor er in Kraft treten kann. Das niederländische Modell verwendet eine dezentralisierte Aufsichtsstruktur, bei der sektorspezifische Regulierungsbehörden die Durchsetzung übernehmen.