18. April 2026 — Belgiens erste NIS2-Durchsetzungsfrist. Wesentliche Einrichtungen waren verpflichtet, verifizierte Dokumentation einzureichen, die bestätigt, dass Cybersicherheitskontrollen implementiert sind — geprüft durch eine akkreditierte Stelle oder direkt durch das Centre for Cybersecurity Belgium. Selbsterklärungen wurden nicht akzeptiert.

22 von 27 Mitgliedstaaten haben die NIS2-Umsetzung abgeschlossen. Die Durchsetzung ist in Deutschland, Frankreich und den Niederlanden aktiv — Regulierungsbehörden führen Audits durch und verhängen Bußgelder.

Gleichzeitig sind 84 % der Organisationen, die einer aktiven Durchsetzung unterliegen, nach eigener Aussage nicht bereit — laut der CyberSmart-Umfrage vom April 2026 unter 670 betroffenen Führungskräften aus acht Ländern. Diese Zahl hat sich in sechs Monaten nicht wesentlich verändert.

Dieser Artikel behandelt den aktuellen Stand der Durchsetzung, was als Nächstes kommt und was IT- und Sicherheitsverantwortliche vor der nächsten Frist angehen müssen.

Wichtigste Erkenntnisse

- Belgien setzte die erste Frist. Am 18. April 2026 waren wesentliche Einrichtungen verpflichtet, verifizierte Selbstbewertungen über CyberFundamentals (CyFun), ISO/IEC 27001 oder direkte CCB-Inspektion einzureichen.

- Die Bereitschaft bleibt kritisch niedrig. Nur 16 % der Unternehmen fühlen sich vollständig vorbereitet, dennoch sehen 75 % die Compliance als Wettbewerbsvorteil. Die Lücke liegt in der Umsetzung: Budgetbeschränkungen, fehlende Implementierungsleitfäden und blinde Flecken in der Lieferkette sind die eigentlichen Hindernisse.

- Polen erweiterte den Geltungsbereich auf 42.000 Organisationen. Das geänderte KSC-Gesetz trat am 3. April 2026 in Kraft und umfasst nun auch Lebensmittelproduktion, Abfallwirtschaft und weitere Sektoren. Die offizielle Entitätenliste wurde am 13. April 2026 veröffentlicht.

- Lieferkettenrisiko ist die am schwierigsten zu schließende Lücke. Nur etwa 1 von 10 Unternehmen bewertete 2024 die Sicherheitslage ihrer Lieferanten angemessen (UK NCSC). NIS2 Artikel 21 verlangt dokumentierte Sicherheitsverpflichtungen gegenüber Dritten und kontinuierliche Überwachung.

- Die Vorstandshaftung ist persönlich. NIS2 Artikel 20 macht Leitungsorgane direkt verantwortlich für die Genehmigung von Cybersicherheitsmaßnahmen und die Absolvierung entsprechender Schulungen. In Deutschland drohen einzelnen Führungskräften Bußgelder von bis zu 500.000 € für Governance-Versäumnisse — zusätzlich zu organisatorischen Strafen.

- Das Vereinigte Königreich entwickelt ein strengeres Parallelregime — und multinationale Unternehmen müssen beides verfolgen. Das UK Cyber Security and Resilience Bill führt zweistufige Strafen ein (bis zu 17 Mio. £ oder 4 % des weltweiten Umsatzes bei schweren Verstößen), direkte MSP-Regulierung und eine breitere Definition von Vorfällen, die auch potenzielle Vorfälle erfasst — nicht nur bestätigte. Eine einzige NIS2-Compliance-Strategie reicht für grenzüberschreitende Geschäfte nicht aus.

- Die Kontrollen, die Auditoren zuerst prüfen, lassen sich auch am schnellsten implementieren. Zugriffsmanagement, Passwortrichtlinien und MFA sind in Artikel 21 explizit gefordert — und sie erzeugen den Audit-Trail, der sowohl Artikel 21 als auch die Vorstandsaufsichtspflichten nach Artikel 20 erfüllt.

Was ist NIS2 und wer ist betroffen

NIS2 (Richtlinie EU 2022/2555) ist der aktualisierte Rechtsrahmen der EU für Netz- und Informationssicherheit. Sie ersetzt die ursprüngliche NIS-Richtlinie und erweitert sowohl den Kreis der erfassten Einrichtungen als auch die Schwere der Verpflichtungen. Die Richtlinie gilt für mittlere und große Organisationen in 18 kritischen Sektoren.

Ihre Organisation fällt unter die NIS2-Richtlinie, wenn:

- Sie in einem in Anhang I oder Anhang II der Richtlinie aufgeführten Sektor tätig ist

- Sie den Größenschwellenwert erfüllt — mindestens 50 Beschäftigte oder ein Jahresumsatz und/oder eine Jahresbilanzsumme von mehr als 10 Millionen Euro (Anhang zur Empfehlung 2003/361/EG)

- Sie als kritische Einrichtung gemäß Richtlinie (EU) 2022/2557 (CER-Richtlinie) eingestuft ist, unabhängig von ihrer Größe

Sobald bestätigt ist, dass Ihre Organisation in den Geltungsbereich fällt, hängt die Einstufung als wesentliche oder wichtige Einrichtung von zwei Faktoren ab: dem Anhang, unter den Ihr Sektor fällt, und der Größe Ihrer Organisation.

| Wesentliche Einrichtung | Wichtige Einrichtung | |

|---|---|---|

| Anhang | Anhang I (Sektoren mit hoher Kritikalität) | Anhang II (sonstige kritische Sektoren) |

| Größe | Groß: ≥ 250 Beschäftigte oder Umsatz > 50 Mio. € oder Bilanzsumme > 43 Mio. € | Mittel: 50–249 Beschäftigte oder Umsatz / Bilanzsumme 10–50 Mio. € |

| Aufsicht | Proaktiv, ex-ante — Audits und Inspektionen ohne vorherigen Vorfall | Reaktiv, ex-post — ausgelöst durch Vorfälle oder Beschwerden |

| Maximale Strafe | 10 Millionen € oder 2 % des weltweiten Jahresumsatzes | 7 Millionen € oder 1,4 % des weltweiten Jahresumsatzes |

| Beispiele | Energienetzbetreiber, Krankenhäuser, Cloud-Anbieter, Banken | Lebensmittelhersteller, Postdienste, Online-Marktplätze, Chemieproduzenten |

Einige Organisationen fallen unabhängig von ihrer Größe unter NIS2:

- Ein Anbieter öffentlicher elektronischer Kommunikationsnetze oder öffentlich zugänglicher elektronischer Kommunikationsdienste

- Ein Vertrauensdiensteanbieter

- Eine Top-Level-Domain-(TLD)-Namenregistrierungsstelle oder ein DNS-Dienstanbieter

- Der einzige Anbieter eines Dienstes in einem Mitgliedstaat, der für die Aufrechterhaltung kritischer gesellschaftlicher oder wirtschaftlicher Aktivitäten unerlässlich ist

- Eine Einrichtung, deren Störung erhebliche Auswirkungen auf die öffentliche Sicherheit, die öffentliche Ordnung oder die öffentliche Gesundheit haben könnte

- Eine Einrichtung, deren Störung ein erhebliches systemisches Risiko auslösen könnte, insbesondere in Sektoren, in denen eine solche Störung grenzüberschreitende Auswirkungen haben könnte

Wenn Ihre Organisation Teil eines größeren Konzerns ist, müssen Beschäftigtenzahl und Finanzkennzahlen über alle verbundenen Unternehmen aggregiert werden — eine Tochtergesellschaft mit 40 Beschäftigten kann dennoch in den Geltungsbereich fallen, wenn der Mutterkonzern die Schwellenwerte überschreitet.

Stand März 2026 haben 22 von 27 EU-Mitgliedstaaten nationale Umsetzungsgesetze verabschiedet. Frankreich, Irland, Luxemburg, die Niederlande und Spanien befinden sich noch im Gesetzgebungsverfahren, gemäß der Analyse von Skadden vom März 2026.

Hauptthema: Belgiens Frist am 18. April

Am 18. April 2026 lief in Belgien die NIS2-Konformitätsbewertungsfrist ab. Wesentliche Einrichtungen waren verpflichtet, die aktive Umsetzung von Cybersicherheits-Risikomanagementmaßnahmen nachzuweisen und entsprechende Belege beim Centre for Cybersecurity Belgium (CCB) einzureichen — über einen von drei anerkannten Compliance-Wegen:

- CyberFundamentals (CyFun®): Mindestens eine Basic- oder Important-Verifizierung erlangen oder eine unterschriebene Vereinbarung mit einer akkreditierten Bewertungsstelle vorlegen.

- ISO/IEC 27001: Den Zertifizierungsumfang, die Erklärung zur Anwendbarkeit (SoA) und den jüngsten internen Auditbericht einreichen. Die vollständige Zertifizierung muss bis April 2027 abgeschlossen sein.

- Direkte Inspektion: Eine Selbstbewertung mit unterstützender Dokumentation vorlegen und formell eine CCB-Inspektion beantragen — ein Weg, der direkt zu Aufsichtsmaßnahmen führen kann.

Reine Selbstbescheinigungen werden nicht akzeptiert. Das Versäumnis, vollständige und fristgerechte Dokumentation einzureichen, kann zu Verwaltungsmaßnahmen, finanziellen Sanktionen und weiteren Aufsichtsmaßnahmen führen.

Das von Belgien etablierte Muster (formelle Drittbewertung, dokumentierte Nachweise, Unterzeichnung durch die Geschäftsleitung, persönliche Haftung) ist die Vorlage, der der Rest der EU folgt.

Die NIS2-Bereitschaftslücke: 84 % der Unternehmen sind nicht bereit

16 % der europäischen Unternehmen, die NIS2 einhalten müssen, fühlen sich vollständig vorbereitet, während 11 % der betroffenen Organisationen sich noch unsicher sind, was NIS2 überhaupt ist. Diese Zahlen stammen aus der CyberSmart-Umfrage unter 670 Führungskräften aus dem Vereinigten Königreich, Polen, den Niederlanden, Irland, Frankreich, Deutschland, Italien, Dänemark und Belgien, durchgeführt Ende 2025 — alle aus Organisationen, die in den NIS2-Geltungsbereich fallen.

Das Problem ist die Umsetzung

Die naheliegende Annahme, dass Unternehmen NIS2 einfach nicht ernst nehmen, hält einer Prüfung nicht stand. 75 % der Befragten sehen zumindest einen gewissen Wettbewerbsvorteil in der Compliance, und 27 % betrachten diesen Vorteil als erheblich. Die größten Bedenken hinsichtlich Nicht-Compliance waren operativer und reputationsbezogener Natur.

| Befürchtungen bei Nicht-Compliance | Anteil der Befragten |

|---|---|

| Produktivitätsverlust | 18 % |

| Reputationsverlust | 18 % |

| Kundenverlust | 18 % |

| Bußgelder | 16 % |

| Hohe Rechts- und Behebungskosten | 16 % |

| Betriebsunterbrechung | 15 % |

| Rechtliche Konsequenzen | 14 % |

| Vertrauensverlust bei Investoren oder Stakeholdern | 14 % |

Nur 3 % der Befragten gaben an, keinerlei Bedenken hinsichtlich der Folgen einer Nicht-Compliance zu haben.

Warum Organisationen scheitern

Auf die Frage, warum sie noch nicht vollständig compliant seien, gaben die Befragten in allen untersuchten Regionen konsistente Antworten. Die Hindernisse sind praktischer Natur:

| Hindernis | Anteil der Befragten |

|---|---|

| Budgetbeschränkungen | 20 % |

| Fehlende Leitfäden zur Umsetzung | 16 % |

| Mangel an interner Expertise und Ressourcen | 14 % |

| Unsicher, was NIS2 ist oder wie Compliance erreicht wird | 11 % |

| Unfähigkeit, das Lieferkettenrisiko zu bewerten | 10 % |

Budget ist das größte Hindernis, signalisiert aber etwas Tieferliegendes. Für einen Teil der Organisationen wird NIS2-Compliance immer noch nicht als unverzichtbarer Budgetposten behandelt. Die Lücke bei den Leitfäden ist ebenso aufschlussreich: 16 % fehlt die Implementierungsanleitung und 11 % sind unsicher, was NIS2 von ihnen verlangt — obwohl sie gesetzlich zur Compliance verpflichtet sind.

Das Lieferkettenrisiko verschärft die Herausforderung. Nur etwa 1 von 10 Unternehmen bewertete 2024 die Sicherheitsmaßnahmen ihrer Lieferanten angemessen, laut NCSC des Vereinigten Königreichs — und 10 % der Umfrageteilnehmer nannten die Unfähigkeit, ihre gesamte Lieferkette zu bewerten, als Hauptgrund für Nicht-Compliance.

Was Organisationen tatsächlich tun

Das Bild zeigt einen teilweisen Fortschritt. Gängige Sicherheitsprotokolle (Schulungen, Verschlüsselung, Risikobewertungen) werden angewandt, oft unabhängig von NIS2. Die anspruchsvolleren Anforderungen (Lieferkettenbewertung, formelle Gap-Analyse, MFA-Durchsetzung) hinken deutlich hinterher.

| Umgesetzte Maßnahme | Anteil der Befragten |

|---|---|

| Verpflichtende Cybersicherheitsschulungen für Mitarbeiter | 44 % |

| Datenverschlüsselung | 37 % |

| Regelmäßige Risikobewertungen (geplant) | 35 % |

| Sichere Backups und Disaster Recovery | 34 % |

| Incident-Response-Plan | 31 % |

| Unternehmensverantwortlichkeit etabliert | 31 % |

| Vorfallmeldeverfahren | 30 % |

| Zeitnahes Patching und Updates | 26 % |

| NIS2-Gap-Analyse durchgeführt | 26 % |

| Lieferkette bewertet | 23 % |

| MFA durchgesetzt | 23 % |

| Regelmäßige Penetrationstests (geplant) | 20 % |

| Nichts davon | 2 % |

MFA-Durchsetzung und Zugangskontrolle gehören zu den am wenigsten umgesetzten NIS2-Maßnahmen — dennoch sind sie das Erste, was Auditoren prüfen. Erfahren Sie, wie Passwork die Zugangsdaten-Governance handhabt

Regulierungsmüdigkeit ist real

Organisationen, die in der EU tätig sind, können gleichzeitig Verpflichtungen unter NIS2, DSGVO, DORA, dem EU Cybersecurity Act und ISO 27001 unterliegen. Diese Rahmenwerke überschneiden sich erheblich, doch die Navigation erfordert Zeit, Expertise und Ressourcen, die die meisten Organisationen intern nicht haben.

| Verordnung | Anteil der Befragten, die ihr unterliegen |

|---|---|

| NIS2 | 42 % |

| EU Cybersecurity Act | 34 % |

| DSGVO | 30 % |

| ISO/IEC 27001 | 27 % |

| EU Cyber Resilience Act | 24 % |

| NIST Cybersecurity Framework | 21 % |

| DORA | 12 % |

| PCI DSS | 11 % |

42 % der Befragten sagen, es gebe zu viele Vorschriften, 35 % sagen, sie überschneiden sich zu stark, und 27 % sind der Meinung, dass ihnen zu viel Gewicht beigemessen wird.

Compliance ist jetzt eine geschäftliche Anforderung

Nicht nur Regulierungsbehörden fordern Nachweise. Der Marktdruck kommt von allen Seiten:

- 42 % wurden von Partnern aufgefordert, NIS2-Compliance nachzuweisen

- 41 % wurden von Investoren dazu aufgefordert

- 36 % wurden von Kunden oder Interessenten dazu aufgefordert

NIS2 ist noch ein relativ neuer Standard. Je mehr Organisationen ihn in die Lieferanten- und Partner-Due-Diligence einbetten, desto mehr wird der Compliance-Nachweis von außergewöhnlich zu routinemäßig. In vielen Sektoren ist er bereits eine Geschäftsbedingung.

Regionale Highlights

Die Umfrage zeigt bedeutende Unterschiede zwischen den Märkten:

- Polen zeichnet sich durch die stärkste Compliance-Kultur aus: Kein einziger polnischer Befragter gab an, 5 % oder weniger seines IT-Budgets für Sicherheit auszugeben. In der Mehrheit der polnischen Organisationen ist der Vorstand oder die Geschäftsleitung für Compliance verantwortlich.

- Benelux zeigt eine Diskrepanz: CEOs sind am häufigsten verantwortlich (43 %), dennoch geben 10 % der Unternehmen zu wenig für Sicherheit aus — der höchste Wert in der Umfrage gemeinsam mit anderen Regionen.

- Deutschland, Frankreich und Italien zeigen die höchste Regulierungsmüdigkeit: 44 % sagen, es gebe zu viele Vorschriften, 39 % sagen, sie überschneiden sich zu stark.

- Dänemark verzeichnet die höchste regulatorische Skepsis: 34 % sehen keinen Wettbewerbsvorteil in der Compliance, und 55 % sagen, es gebe zu viele Vorschriften — der höchste Wert in allen untersuchten Regionen.

- Vereinigtes Königreich und Irland zeigen Investorendruck als besonders starken Treiber: 58 % der Unternehmen in der Region wurden von Investoren aufgefordert, NIS2-Compliance nachzuweisen, verglichen mit 41 % in allen Regionen.

Die regulatorische Divergenz zwischen EU und UK: Was multinationale Unternehmen wissen müssen

Für Organisationen, die sowohl in der EU als auch im Vereinigten Königreich tätig sind, ist NIS2-Compliance nur ein Teil des Bildes. Das Vereinigte Königreich entwickelt seinen eigenen Cyber Security and Resilience Bill — der im Januar 2026 seine zweite Lesung passierte und sich seit Februar im Ausschussstadium befindet — und schlägt wesentliche Änderungen der NIS Regulations 2018 vor.

Die beiden Rahmenwerke teilen gemeinsame Ziele, unterscheiden sich aber in Punkten, die eine einheitliche Compliance-Strategie unzureichend machen.

Wesentliche Unterschiede zwischen NIS2 und dem UK Bill

| Dimension | NIS2 (EU) | UK Cyber Security & Resilience Bill |

|---|---|---|

| Sektorenumfang | 18 Sektoren einschließlich öffentliche Verwaltung, Raumfahrt, Lebensmittel, Fertigung | Wesentliche Dienste + digitale Dienste + neue Kategorie Rechenzentren |

| MSP-Regulierung | Indirekt, über Lieferkettenverpflichtungen | Direkt — Relevant Managed Service Providers (RMSPs) sind eine neue regulierte Kategorie |

| „Kritische Lieferanten" | Nicht direkt reguliert | Zuständige Behörden können kritische Lieferanten direkt benennen |

| Standardstrafe | 10 Mio. € oder 2 % des weltweiten Umsatzes | 10 Mio. £ oder 2 % des weltweiten Umsatzes |

| Höhere Strafstufe | Nicht zutreffend (einstufig) | 17 Mio. £ oder 4 % des weltweiten Umsatzes bei schweren Verstößen (Sicherheitsverletzungen, Meldeversäumnisse) |

| Kundenbenachrichtigung | Nicht erforderlich | Erforderlich für Rechenzentren, RDSPs und RMSPs nach Vorfällen |

| Vorfalldefinition | Tatsächliche nachteilige Auswirkung | Tatsächliche oder potenzielle nachteilige Auswirkung — breiterer Umfang meldepflichtiger Vorfälle |

Zweistufige Strafen — strenger als NIS2

Der UK Bill führt eine zweistufige Strafstruktur ein: ein Standardmaximum von 10 Mio. £ oder 2 % des weltweiten Umsatzes für weniger schwere Verstöße und ein höheres Maximum von 17 Mio. £ oder 4 % des weltweiten Umsatzes für schwere Verstöße — einschließlich Sicherheitsverletzungen und Meldeversäumnissen.

Regulierungsbehörden können zusätzlich tägliche Bußgelder von bis zu 100.000 £ für andauernde Nicht-Compliance verhängen. Dies übertrifft die einstufige Struktur von NIS2.

Direkte MSP-Regulierung: Schließung einer Lücke, die NIS2 offen ließ

Der Bill reguliert Managed Service Provider direkt — eine Lücke in NIS2, die das Vereinigte Königreich explizit adressiert. Schätzungsweise 900 bis 1.100 MSPs werden als Relevant Managed Service Providers (RMSPs) unter direkte ICO-Aufsicht gestellt, mit dem vollen Spektrum an Verpflichtungen einschließlich obligatorischer Registrierung, definierter Sicherheitsstandards und Vorfallmeldung innerhalb vorgeschriebener Fristen.

Organisationen, die externe IT-Anbieter nutzen, sollten diese Anbieter fragen, wie sie sich vorbereiten.

Breitere Vorfalldefinition

Die aktuellen NIS Regulations definieren einen Vorfall als jedes Ereignis mit einer tatsächlichen nachteiligen Auswirkung auf die Sicherheit. Der Bill erweitert dies, um jedes Ereignis zu erfassen, das eine nachteilige Auswirkung hat oder haben könnte — was bedeutet, dass Organisationen potenzielle Vorfälle bewerten und darauf reagieren müssen, nicht nur bestätigte. Dies wird das Volumen meldepflichtiger Ereignisse wesentlich erhöhen.

Die Bedrohungslandschaft im Vereinigten Königreich

Die regulatorische Verschärfung spiegelt ein echtes Risikobild wider. Cyberangriffe kosten britische Unternehmen schätzungsweise 14,7 Milliarden £ jährlich — etwa 0,5 % des BIP — basierend auf unabhängiger Forschung, die von der britischen Regierung in Auftrag gegeben wurde. Die durchschnittlichen Kosten eines erheblichen Cyberangriffs für ein einzelnes Unternehmen liegen bei fast 195.000 £.

Regulatorische Fragmentierung in den EU-Mitgliedstaaten

Die Divergenz besteht nicht nur zwischen der EU und dem Vereinigten Königreich. Trotz der Umsetzungsfrist im Oktober 2024 bleibt die NIS2-Implementierung in den 27 Mitgliedstaaten stark fragmentiert. Österreichs NISG 2026, Polens KSC-Gesetz und das niederländische Cyberbeveiligingswet führen jeweils nationale Variationen bei Strafen, Durchsetzungsverfahren und sektorspezifischen Anforderungen ein — was unverhältnismäßige Compliance-Kosten für grenzüberschreitend tätige Organisationen verursacht.

Polen: KSC-Gesetz in Kraft, Entitätenliste veröffentlicht

Polens geändertes Gesetz über das nationale Cybersicherheitssystem (KSC) trat am 3. April 2026 in Kraft. Die offizielle Liste der wesentlichen und wichtigen Einrichtungen wurde am 13. April 2026 veröffentlicht.

Das Ausmaß der Änderung ist erheblich. Der vorherige KSC-Rahmen umfasste etwa 400 Einrichtungen. Das geänderte Gesetz bringt schätzungsweise 42.000 Organisationen in den Geltungsbereich — darunter fast 28.000 öffentliche Einrichtungen.

Neue Sektoren nun abgedeckt

Fünf Sektoren werden erstmals vom polnischen Cybersicherheitsrecht erfasst:

| Neuer Sektor | Anhang |

|---|---|

| Lebensmittelproduktion, -verarbeitung und -vertrieb | Anhang II |

| Abfallwirtschaft | Anhang II |

| Chemieproduktion und -vertrieb | Anhang II |

| Post- und Kurierdienste | Anhang II |

| Fertigung (Medizinprodukte, Kraftfahrzeuge, Elektronik) | Anhang II |

Polen erweiterte auch mehrere bestehende Sektoren über die NIS2-Basis hinaus — Energie umfasst nun den Kohlebergbau; Banken und Finanzmarktinfrastruktur erhielten zusätzliche Einrichtungstypen. Die Klassifizierung ist nicht immer offensichtlich: Organisationen in neu abgedeckten Sektoren sollten eine vorläufige Selbstbewertung durchführen, bevor sie davon ausgehen, außerhalb des Geltungsbereichs zu liegen.

Wichtige Compliance-Fristen

| Frist | Verpflichtung |

|---|---|

| 13. April 2026 | Offizielle Liste der wesentlichen und wichtigen Einrichtungen veröffentlicht |

| 3. Oktober 2026 | Frist für Registrierungsanträge |

| 3. April 2027 | Vollständige Umsetzung aller Verpflichtungen aus Kapitel 3 |

| 3. April 2028 | Erstes Sicherheitsaudit der Informationssysteme (wesentliche Einrichtungen) |

Die Registrierung erfolgt nicht automatisch — die meisten Organisationen müssen sich selbst bewerten und innerhalb von 6 Monaten nach Erfüllung der Kriterien einen Antrag stellen. Die Nichtregistrierung befreit eine Organisation nicht von ihren Verpflichtungen; sie fügt einen Verstoß hinzu.

Niederlande: Das Cyberbeveiligingswet steht kurz vor dem Inkrafttreten

Das niederländische Cyberbeveiligingswet (Cbw) — die niederländische Umsetzung von NIS2 — passierte am 15. April 2026 das Repräsentantenhaus und soll voraussichtlich im Q2 2026 in Kraft treten.

Das Gesetz führt vier Kernverpflichtungen für alle betroffenen Organisationen ein:

- 10 verpflichtende Sorgfaltspflichtmaßnahmen — Risikoanalyse, Zugriffsmanagement, MFA, Incident Response, Lieferkettensicherheit, Verschlüsselung und vier weitere. Eine ISO 27001-Zertifizierung hilft, stellt aber allein keine vollständige Compliance dar.

- Dreistufige Vorfallmeldung — Frühwarnung innerhalb von 24 Stunden, Folgemeldung innerhalb von 72 Stunden, Abschlussbericht innerhalb von 30 Tagen, alle über das NCSC-Portal eingereicht.

- Persönliche Vorstandshaftung — Leitungsorgane müssen Cybersicherheitsmaßnahmen formell genehmigen, die Umsetzung überwachen und Cybersicherheitsschulungen absolvieren. Die vollständige Delegation an die IT ohne aktive Aufsicht schafft direkte persönliche Haftung.

Bußgelder erreichen bis zu 10 Mio. € oder 2 % des weltweiten Umsatzes für wesentliche Einrichtungen und 7 Mio. € oder 1,4 % für wichtige Einrichtungen.

Die meisten Organisationen benötigen vier bis sechs Monate, um das erforderliche Compliance-Niveau zu erreichen. Wer noch keine Gap-Analyse gestartet hat, dem läuft die Zeit davon.

Vorstandshaftung: Artikel 20 macht es persönlich

NIS2 Artikel 20 macht Leitungsorgane direkt und persönlich verantwortlich für die Cybersicherheits-Governance. Drei Haftungsebenen gelten:

- Genehmigungshaftung. Leitungsorgane müssen Cybersicherheits-Risikomanagementmaßnahmen formell genehmigen. Wenn sich diese Maßnahmen als unzureichend erweisen und zu einem Vorfall führen, werden die Genehmigungsentscheidung und die Personen, die sie getroffen haben, von Regulierungsbehörden geprüft.

- Schulungshaftung. Artikel 20(2) verlangt, dass Führungskräfte Cybersicherheitsschulungen absolvieren, die ausreichen, um Risiken zu erkennen und Risikomanagementpraktiken zu bewerten. Unkenntnis technischer Details ist keine vertretbare Position mehr.

- Aufsichtshaftung. Die vollständige Delegation an die IT oder einen externen MSSP ohne Aufrechterhaltung der Governance-Aufsicht schafft direkte persönliche Haftung. In Deutschland drohen einzelnen Führungskräften Bußgelder von bis zu 500.000 € für Governance-Versäumnisse — getrennt von organisatorischen Strafen. Geschäftsführer können auch vorübergehend von Führungspositionen ausgeschlossen werden bei grober Fahrlässigkeit.

Die Analyse von KPMG Law vom April 2026 zur deutschen Umsetzung bestätigt, dass dies keine Theorie ist. MSI Global Alliance formuliert den Wandel klar: Cybersicherheit steht jetzt auf derselben Governance-Ebene wie die Finanzberichterstattung. Geschäftsführer sind für die Cybersicherheitslage ihrer Organisation verantwortlich, mit Verpflichtungen einschließlich dokumentierter Risikomanagementrichtlinien und nachweisbarer Überwachung von Dritten.

Wie Passwork die NIS2-Compliance unterstützt

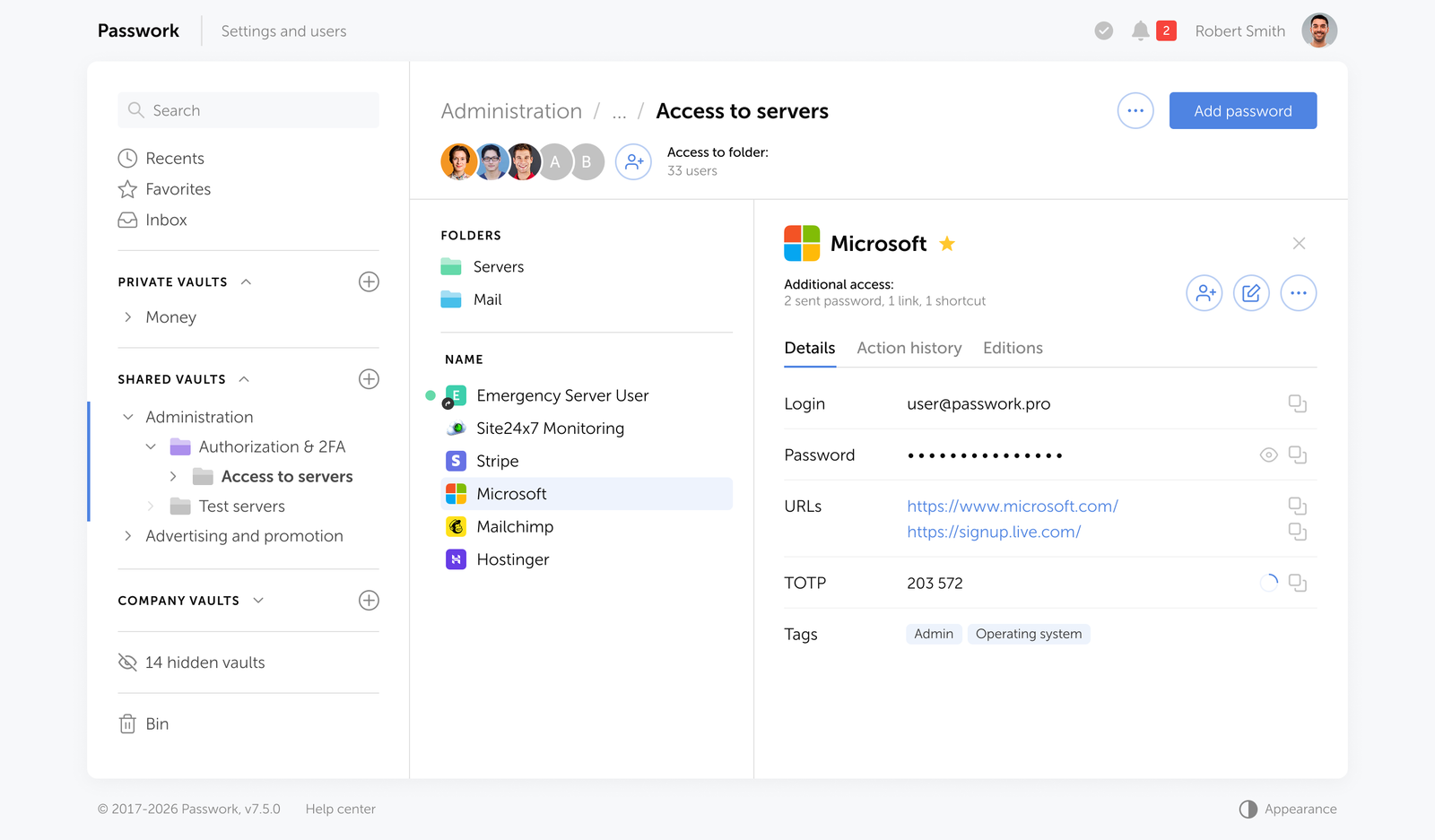

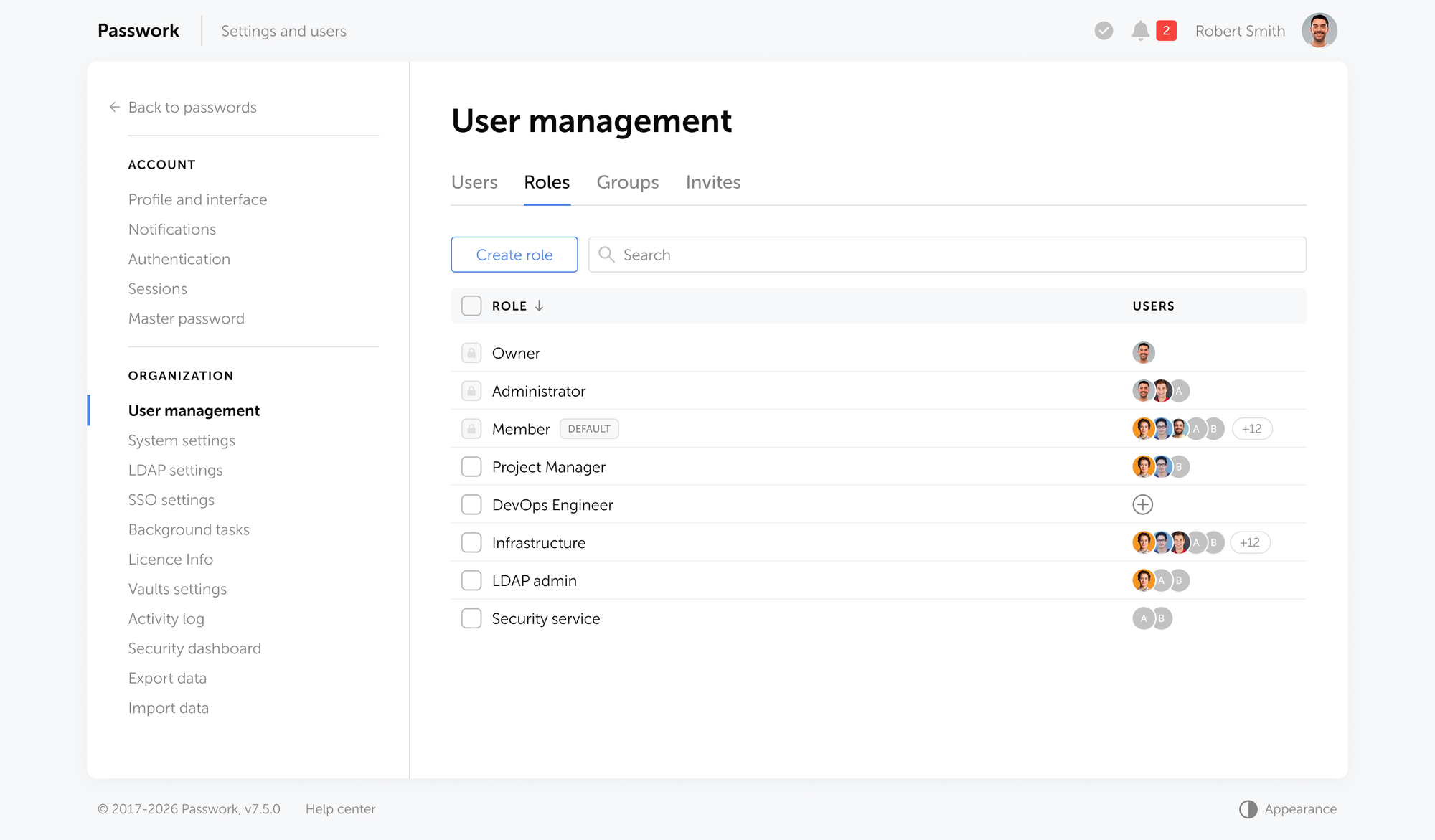

Der schnellste Weg, die häufigsten NIS2-Lücken zu schließen, besteht darin, den Zugriff unter Kontrolle zu bringen. Artikel 21 der Richtlinie verlangt ausdrücklich, dass Organisationen Zugriffsmanagementrichtlinien implementieren, starke Authentifizierung durchsetzen und dokumentierte Audit-Trails führen. Dies sind auch die Kontrollen, die Regulierungsbehörden zuerst prüfen — und diejenigen, die die meisten Organisationen immer noch manuell oder uneinheitlich handhaben.

Ein Passwort-Manager adressiert dies direkt. Er zentralisiert die Speicherung von Zugangsdaten, setzt rollenbasierte Zugriffsrichtlinien durch und erstellt einen verifizierbaren Nachweis darüber, wer wann auf was zugegriffen hat — die Art von Belegen, die Auditoren erwarten.

Zugriffsmanagement und Audit-Trails

Passwork bietet strukturierte, rollenbasierte Zugriffskontrolle für alle gemeinsam genutzten Zugangsdaten. Administratoren vergeben Berechtigungen auf Tresor-, Ordner- und individueller Passwortebene. Jedes Zugriffsereignis — Anzeigen, Kopieren, Bearbeiten, Teilen, Löschen — wird mit Zeitstempel und Benutzeridentität protokolliert.

Dieser Audit-Trail ist direkt relevant für NIS2 Artikel 21(2)(i), der von Organisationen verlangt, „Richtlinien und Verfahren für den Einsatz von Kryptografie und gegebenenfalls Verschlüsselung" zu implementieren und Zugriffskontrollen über sensible Systeme aufrechtzuerhalten. Wenn eine Regulierungsbehörde nach Belegen für die Zugriffs-Governance fragt, ist ein vollständiges, durchsuchbares Protokoll die Antwort.

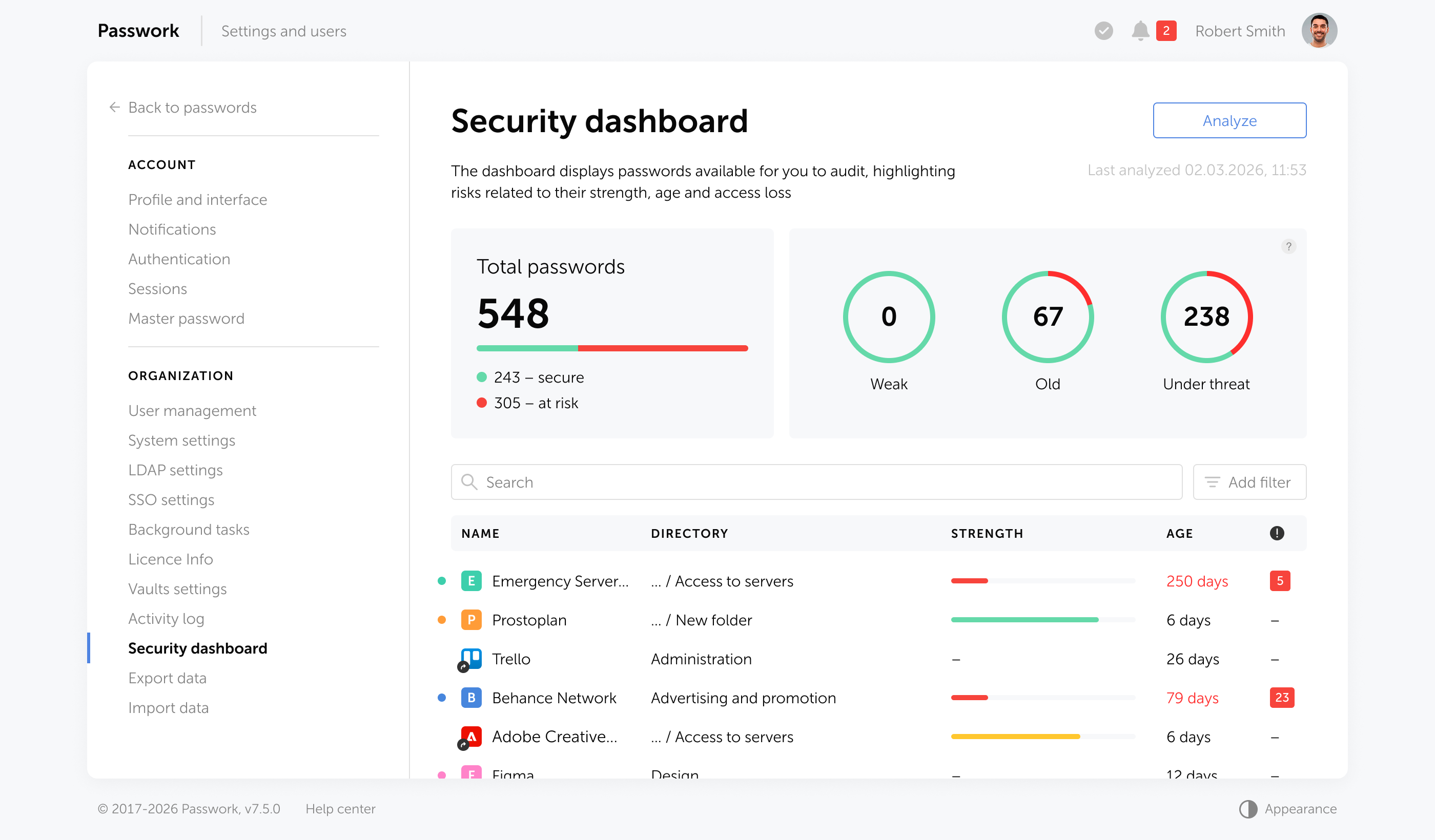

Kontinuierliche Überwachung

NIS2 erfordert eine fortlaufende Sicherheitsüberwachung. Passwork unterstützt dies durch einen Echtzeit-Aktivitätsfeed und konfigurierbare Benachrichtigungen für jedes Zugangsdaten-Ereignis: ein Passwort, das von einem unerwarteten Benutzer angezeigt wurde, ein gemeinsamer Tresor, auf den außerhalb der Arbeitszeiten zugegriffen wurde, ein privilegiertes Konto, das ohne Change-Ticket geändert wurde.

Das Passwort-Sicherheits-Dashboard kennzeichnet schwache, wiederverwendete, veraltete und potenziell kompromittierte Zugangsdaten in der gesamten Organisation — und gibt Sicherheitsteams kontinuierliche Transparenz ohne manuelle Audits.

ISO 27001-zertifiziert und kontinuierlich getestet

Passwork besitzt eine ISO/IEC 27001-Zertifizierung — derselbe Standard, den Belgien als NIS2-Compliance-Weg unter seinem CyFun-Rahmenwerk akzeptiert. Die Zertifizierung bestätigt einen systematischen, auditierbaren Ansatz für das Informationssicherheitsmanagement.

Für Organisationen, die ihre Sicherheitslage gegenüber Regulierungsbehörden, Partnern oder Kunden nachweisen müssen, bietet die ISO 27001-Zertifizierung von Passwork unabhängig verifizierbare Belege.

Self-hosted Bereitstellung

Passwork wird vollständig in Ihrer eigenen Infrastruktur bereitgestellt. Alle Daten werden mit AES-256 verschlüsselt und verlassen niemals Ihre Server. Es gibt keine Abhängigkeit von Cloud-Diensten Dritter — was sowohl für die NIS2-Compliance als auch für die Lieferkettenrisikobestimmungen relevant ist, die von Organisationen verlangen, die Sicherheit ihrer Dienstleister zu bewerten.

Der Quellcode ist auditierbar. Ihr Sicherheitsteam kann vor der Bereitstellung überprüfen, dass keine versteckten Schwachstellen vorhanden sind.

Passwork bietet Ihrem Team strukturierte Zugriffskontrolle, ein vollständiges Audit-Protokoll und kontinuierliche Überwachung der Zugangsdaten — alles innerhalb Ihrer eigenen Infrastruktur. Erfahren Sie, wie Passwork die NIS2-Compliance unterstützt

Compliance-Kalender

Die folgende Tabelle zeigt die wichtigsten Compliance-Ereignisse in chronologischer Reihenfolge. Unsichere oder geschätzte Daten sind entsprechend gekennzeichnet.

| Datum | Ereignis |

|---|---|

| 18. April 2026 | Belgien: NIS2-Konformitätsbewertungsfrist für wesentliche Einrichtungen zum Nachweis der CyFun Basic/Important-Verifizierung oder ISO 27001-Dokumentation. |

| 6. Mai 2026 | Polen: Frist für den Minister für Digitales, bestehende Betreiber wesentlicher Dienste automatisch zur offiziellen Liste der wesentlichen und wichtigen Einrichtungen (Wykaz KSC) hinzuzufügen. |

| 11. Juni 2026 | EU: Cyber Resilience Act (CRA)-Rahmen zur Notifizierung von Konformitätsbewertungsstellen tritt in Kraft. |

| Mitte 2026 (erwartet) | Deutschland: BSI-Registrierung öffnet für neu qualifizierende kritische Einrichtungen unter dem KRITIS-Dachgesetz. |

| 1. Juli 2026 (erwartet) | Niederlande: Cyberbeveiligingswet (NIS2-Umsetzung) und Wet weerbaarheid kritieke entiteiten (CER-Umsetzung) sollen voraussichtlich in Kraft treten. |

| 17. Juli 2026 | Deutschland: Erste Registrierungsfrist für kritische Einrichtungen unter dem KRITIS-Dachgesetz beim Bundesamt für Bevölkerungsschutz und Katastrophenhilfe (BBK). |

| 17. Juli 2026 | Belgien: Wichtige Einrichtungen gelten automatisch als kritische Einrichtungen gemäß dem Gesetz über die Resilienz kritischer Einrichtungen. |

| Juli 2026 (erwartet) | Frankreich: Erwartete Parlamentsabstimmung über das „Loi résilience des infrastructures critiques et renforcement de la cybersécurité" (ReCyF) zur NIS2- und CER-Umsetzung. |

| 2. August 2026 | EU: Hauptbestimmungen des Artificial Intelligence Act treten in Kraft, einschließlich Verpflichtungen für Betreiber von KI-Systemen mit hohem Risiko und volle Durchsetzungsbefugnisse für das AI Office. |

| 18. August 2026 | EU: E-Evidence-Verordnung (EU 2023/1543) wird anwendbar und ermöglicht Behörden, Dienstanbieter direkt anzuweisen, elektronische Beweismittel innerhalb von 10 Tagen zu erstellen oder zu sichern. |

Fazit

Belgiens Frist am 18. April ist verstrichen. Es wird nicht die letzte sein. Regulierungsbehörden in 27 Mitgliedstaaten wechseln von Leitlinien zu Audits, und die Bereitschaftsquote von 16 % bedeutet, dass die große Mehrheit der betroffenen Organisationen genau jetzt exponiert ist.

Das Muster ist bei jeder frühen Durchsetzungsmaßnahme konsistent: Die Kontrollen, die Regulierungsbehörden zuerst prüfen, sind Zugriffsmanagement, Governance privilegierter Zugangsdaten und Audit-Trails. Dies sind nicht die schwierigsten Anforderungen in NIS2 — sie sind die konkretesten, die am besten dokumentierbaren und die am unmittelbarsten umsetzbaren.

Den Zugriff unter Kontrolle zu bringen, ist der schnellste Weg, die am besten auditierbaren Compliance-Lücken zu schließen. Es erfüllt die Anforderungen von Artikel 21 direkt, unterstützt die Lieferkettenüberwachung und erzeugt den Nachweis-Trail, den die Vorstandshaftung nach Artikel 20 verlangt. Ein Passwort-Manager mit rollenbasiertem Zugriff, einem vollständigen Audit-Protokoll und kontinuierlicher Überwachung adressiert alle drei Punkte.

Passwork ist ISO/IEC 27001-zertifiziert und wird vollständig in Ihrer eigenen Infrastruktur bereitgestellt. Die Lösung wurde genau für die Art von Zugriffs-Governance entwickelt, nach der NIS2-Auditoren suchen.

Passwork ist ein selbst gehosteter Passwort-Manager für Unternehmen. Er setzt rollenbasierte Zugriffsrichtlinien durch, führt ein vollständiges Audit-Protokoll aller Zugangsdaten-Aktivitäten und wird vollständig in Ihrer eigenen Infrastruktur bereitgestellt. Testen Sie Passwork in Ihrer Infrastruktur

Häufig gestellte Fragen

Was ist die NIS2-Richtlinie und für wen gilt sie?

NIS2 (Richtlinie EU 2022/2555) ist der Rechtsrahmen der EU für Netz- und Informationssicherheit und ersetzt die ursprüngliche NIS-Richtlinie von 2016. Sie gilt für mittlere und große Organisationen in 18 kritischen Sektoren — einschließlich Energie, Gesundheitswesen, Finanzwesen, Verkehr, digitale Infrastruktur und Fertigung — mit mindestens 50 Beschäftigten oder 10 Millionen Euro Jahresumsatz oder Bilanzsumme.

Was sind die wichtigsten Cybersicherheitsverpflichtungen unter NIS2?

NIS2 Artikel 21 verlangt von Organisationen die Umsetzung von Risikoanalyse, Incident Response, Geschäftskontinuitätsmaßnahmen, Lieferkettensicherheit, Zugriffsrichtlinien, MFA, Verschlüsselung und Schwachstellenmanagement. Diese Maßnahmen müssen vom Leitungsorgan gemäß Artikel 20 formell genehmigt werden, mit dokumentierten Nachweisen der Umsetzung für behördliche Prüfungen.

Welche Bußgelder drohen Organisationen bei NIS2-Nicht-Compliance?

Wesentlichen Einrichtungen drohen Bußgelder von bis zu 10 Millionen € oder 2 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist. Wichtigen Einrichtungen drohen bis zu 7 Millionen € oder 1,4 % des weltweiten Umsatzes. Mehrere Mitgliedstaaten überschreiten diese Mindestgrenzen — Deutschland erlaubt Bußgelder von bis zu 20 Millionen € für wesentliche Einrichtungen sowie individuelle Bußgelder von bis zu 500.000 € für Führungskräfte bei Governance-Versäumnissen.

Was verlangt NIS2 für Zugriffsmanagement und Zugangsdatensicherheit?

Artikel 21(2)(i) verlangt Richtlinien für Zugriffskontrolle, Authentifizierung und den Einsatz von Kryptografie. In der Praxis bedeutet dies rollenbasierten Zugriff auf kritische Systeme, durchgesetzte MFA, dokumentierte Zugangsdatenrichtlinien und einen vollständigen Audit-Trail privilegierter Zugriffsereignisse. Gemeinsam genutzte Passwörter, nicht verwaltete Dienstkonten und undokumentierte Zugriffspfade sind direkte Compliance-Verstöße unter diesem Artikel.

Wie adressiert NIS2 die Lieferkettensicherheit?

Artikel 21(2)(d) verlangt von Organisationen, die Cybersicherheitslage ihrer direkten Lieferanten und Dienstleister zu bewerten und zu managen. Dies umfasst die Abbildung kritischer Abhängigkeiten von Dritten, die Verankerung von Sicherheitsverpflichtungen in Verträgen und die kontinuierliche Überwachung der Lieferantenlage. Nur etwa 1 von 10 Unternehmen bewertete 2024 die Sicherheitsmaßnahmen ihrer Lieferanten angemessen, laut UK NCSC.

Was sind die NIS2-Vorfallmeldefristen?

NIS2 schreibt einen dreistufigen Prozess vor: eine 24-Stunden-Frühwarnung an die nationale Behörde nach Erkennung eines erheblichen Vorfalls, eine 72-Stunden-Detailmeldung mit einer ersten Auswirkungsbewertung und einen 30-Tage-Abschlussbericht mit Ursachenanalyse und Behebungsschritten. Diese Fristen gelten sowohl für wesentliche als auch für wichtige Einrichtungen und erfordern vorab getestete, automatisierte Reaktionsworkflows, um sie zuverlässig einzuhalten.

Welche persönliche Haftung tragen Führungskräfte unter NIS2?

Artikel 20 macht Leitungsorgane direkt verantwortlich für die Genehmigung von Cybersicherheits-Risikomanagementmaßnahmen, die Überwachung ihrer Umsetzung und die Absolvierung von Cybersicherheitsschulungen. Führungskräfte können persönlich für Governance-Versäumnisse haftbar gemacht werden. In Deutschland drohen einzelnen Führungskräften Bußgelder von bis zu 500.000 € unter dem nationalen NIS2-Umsetzungsgesetz, und Geschäftsführer können bei grober Fahrlässigkeit vorübergehend von Führungspositionen ausgeschlossen werden.

Erfüllt eine ISO 27001-Zertifizierung die NIS2-Anforderungen?

Eine ISO 27001-Zertifizierung wird in einigen Mitgliedstaaten als Compliance-Weg anerkannt — Belgien akzeptiert sie als Nachweis der NIS2-Konformität, sofern Organisationen den Zertifizierungsumfang, die Erklärung zur Anwendbarkeit und den jüngsten internen Auditbericht einreichen. Eine Zertifizierung allein stellt jedoch in den meisten Rechtsordnungen keine vollständige NIS2-Compliance dar. Sie reduziert die Compliance-Lücke erheblich und bietet Auditoren eine anerkannte Nachweisbasis, doch Organisationen müssen weiterhin die Umsetzung aller Artikel-21-Maßnahmen nachweisen.