Einleitung

Datenresidenz und Datensouveränität klingen fast wie dasselbe. Sind sie aber nicht.

Viele europäische Unternehmen wählen einen US-basierten Anbieter, entscheiden sich für die EU-Rechenzentrum-Option und betrachten die Frage der Datenresidenz als gelöst. Rechtlich ist sie das nicht. Der US CLOUD Act gibt amerikanischen Bundesbehörden die Befugnis, jedes in den USA eingetragene Unternehmen zur Herausgabe von Daten zu zwingen, die überall auf der Welt gespeichert sind. Die Daten befinden sich in Europa. Die rechtliche Verpflichtung nicht.

Dies ist die Spannung, auf die europäische Unternehmen stoßen, wenn sie entscheiden, wie sie einen Passwort-Manager hosten. DSGVO, NIS2, DORA und der CLOUD Act schaffen sich überschneidende Anforderungen, die sich nicht durch die Wahl des nächstgelegenen Rechenzentrums lösen lassen. Das Hosting-Modell (wem die Infrastruktur gehört, unter welcher Rechtsordnung, mit welchem Maß an organisatorischer Kontrolle) ist es, was das Compliance-Bild tatsächlich bestimmt.

Dieser Leitfaden zeigt die Hosting-Modelle auf, die europäischen Unternehmen zur Verfügung stehen, den regulatorischen Rahmen, der jedes einzelne prägt, und die Kriterien, die die Entscheidung bestimmen sollten.

Kernaussagen

- Die Wahl eines EU-Rechenzentrums löst die Datensouveränität nicht. Wenn der Anbieter in den USA eingetragen ist, zwingt der CLOUD Act ihn, Daten an amerikanische Behörden herauszugeben — unabhängig davon, wo sich die Server physisch befinden.

- Vier regulatorische Rahmenwerke prägen die Hosting-Entscheidung. DSGVO, NIS2, DORA und der US CLOUD Act schaffen sich überschneidende Verpflichtungen, die keine Rechenzentrumsauswahl allein erfüllen kann. Das Hosting-Modell bestimmt die rechtliche Verteidigungsfähigkeit.

- On-Premises ist das einzige Modell, das den Zugriff Dritter konstruktionsbedingt ausschließt. Es eliminiert die CLOUD-Act-Exposition vollständig und gibt der Organisation die volle Infrastrukturkontrolle, erfordert jedoch interne IT-Kapazitäten für Betrieb und Wartung.

- Souveräne EU-Cloud ist ein glaubwürdiger Mittelweg. Die europäischen Ausgaben für souveräne Cloud-IaaS sollen 2026 voraussichtlich 12,6 Milliarden US-Dollar erreichen — ein Anstieg von 83 % im Jahresvergleich (Gartner, 2026). Das Modell liefert verwaltete Infrastruktur ohne Risiko ausländischer Rechtsordnung.

- Das richtige Modell hängt von vier Variablen ab. Branchenklassifizierung, regulatorische Exposition, interne IT-Kapazität und Gesamtbetriebskosten bestimmen, ob On-Premises, souveräne EU-Cloud oder hybride Architektur die vertretbare Wahl ist.

Das europäische Hosting-Spektrum

Europäischen Unternehmen stehen fünf unterschiedliche Hosting-Konfigurationen für einen Passwort-Manager zur Verfügung. Zwei fallen für die meisten EU-Unternehmen außerhalb realistischer Compliance-Überlegungen. Drei sind einer eingehenden Bewertung wert.

US-Cloud mit US-Rechenzentrum liegt außerhalb des Umfangs dieses Leitfadens und für die meisten europäischen Unternehmen außerhalb des Bereichs realistischer Überlegungen. Wenn sich Server in den Vereinigten Staaten befinden und die Muttergesellschaft in den USA eingetragen ist, befinden sich die Daten physisch außerhalb der EU. Diese Kombination löst DSGVO-Übertragungspflichten gemäß Artikeln 44–49 aus und schafft gleichzeitig volle CLOUD-Act-Exposition.

US-Cloud mit EU-Rechenzentrum ist einen Schritt näher an der Compliance — aber keine saubere Lösung. Der Passwort-Manager-Anbieter betreibt Server in einer EU-Region (z. B. Frankfurt, Dublin), sodass sich die Daten physisch in Europa befinden. Das erfüllt die DSGVO-Anforderungen zur Datenresidenz auf dem Papier. Wenn die Muttergesellschaft jedoch in den USA eingetragen ist, gilt der US CLOUD Act unabhängig davon, wo sich die Server befinden. Amerikanische Behörden können legal Zugang zu diesen Daten verlangen, ohne EU-Rechtskanäle zu nutzen. Das Risiko ist geringer als beim vorherigen Modell, aber Souveränität ist nicht garantiert.

Die drei Modelle, die einer Bewertung wert sind:

- Souveräne EU-Cloud. Der Dienst läuft auf Infrastruktur, die von EU-basierten Anbietern betrieben wird, außerhalb der US- oder anderer ausländischer Rechtsordnung. Dieses Modell erfüllt die DSGVO-Anforderungen zur Datenresidenz und eliminiert die CLOUD-Act-Exposition.

- On-Premises-Bereitstellung. Der Passwort-Manager läuft vollständig innerhalb der eigenen Infrastruktur der Organisation (physische Server, Private Cloud oder Air-Gap-Umgebungen). Kein Drittanbieter hat Zugriff auf die Anmeldedaten. Dies ist das einzige Modell, das vollständige Infrastrukturkontrolle bietet.

- Hybride Architektur. Eine Kombination aus On-Premises-Tresoren für sensible Anmeldedaten und cloudbasiertem Zugriff für verteilte Teams. Erfordert sorgfältige Richtliniengestaltung, um Compliance-Lücken zwischen den beiden Umgebungen zu vermeiden.

Die Wahl zwischen diesen Modellen ist eine Frage der Regulierung und des Risikomanagements.

Wie EU-Vorschriften das Passwort-Manager-Hosting bestimmen

DSGVO, NIS2, DORA und der US CLOUD Act erlegen jeweils spezifische Verpflichtungen auf, die direkt einschränken, welches Hosting-Modell eine europäische Organisation vertretbar wählen kann. Das Verständnis der Wechselwirkung zwischen diesen Rahmenwerken ist der Ausgangspunkt für jede Bereitstellungsentscheidung.

DSGVO und Datenresidenz

Die Datenschutz-Grundverordnung ist das primäre Rechtsrahmenwerk der EU für die Erhebung, Speicherung und Übertragung personenbezogener Daten. Sie gilt für jede Organisation, die personenbezogene Daten von EU-Bürgern verarbeitet, unabhängig davon, wo diese Organisation ihren Sitz hat.

Die DSGVO verlangt nicht ausdrücklich, dass Daten innerhalb der EU gespeichert werden. Sie verlangt, dass personenbezogene Daten, die außerhalb der EU übertragen werden, nach einem gleichwertigen Standard geschützt werden — durch Standardvertragsklauseln (SCCs), Angemessenheitsbeschlüsse oder andere Übertragungsmechanismen gemäß Artikeln 44–49. Für einen Passwort-Manager, der Mitarbeiter-Anmeldedaten und zugehörige Metadaten (Benutzernamen, URLs, E-Mail-Adressen) speichert, gilt die DSGVO direkt.

„Jegliche Übermittlung personenbezogener Daten, die bereits verarbeitet werden oder nach ihrer Übermittlung an ein Drittland oder eine internationale Organisation zur Verarbeitung bestimmt sind, ist nur zulässig, wenn der Verantwortliche und der Auftragsverarbeiter die in diesem Kapitel niedergelegten Bedingungen einhalten und auch die sonstigen Bestimmungen dieser Verordnung eingehalten werden." — DSGVO, Artikel 44 (Allgemeine Grundsätze der Datenübermittlung)

Das Risiko ist nicht theoretisch. Im August 2024 verhängte die niederländische Datenschutzbehörde eine Geldstrafe von 290 Millionen Euro gegen Uber wegen der Übertragung personenbezogener Daten europäischer Taxifahrer auf US-Server ohne Anwendung der nach DSGVO Kapitel V erforderlichen Schutzmaßnahmen. Keine Standardvertragsklauseln, kein Angemessenheitsbeschluss, kein alternativer Übertragungsmechanismus. Der Verstoß erstreckte sich über mehr als zwei Jahre. Der Fall veranschaulicht direkt, wie die Durchsetzung von Artikel 44 in der Praxis aussieht: Mitarbeiterdaten, grenzüberschreitende Infrastruktur und eine neunstellige Strafe.

NIS2 und kritische Infrastruktur

Die NIS2-Richtlinie (Netz- und Informationssicherheitsrichtlinie 2) ist die primäre Cybersicherheitsgesetzgebung der EU und ersetzt die ursprüngliche NIS-Richtlinie von 2016. Sie legt verbindliche Sicherheitsanforderungen für Organisationen fest, die in kritischen Sektoren in den EU-Mitgliedstaaten tätig sind, mit Schwerpunkt auf Risikomanagement, Vorfallmeldung und Lieferkettensicherheit.

NIS2 erweitert den Kreis der als „wesentliche" oder „wichtige" Einrichtungen eingestuften Organisationen erheblich. Sektoren wie Energie, Verkehr, Bankwesen, Gesundheitswesen, digitale Infrastruktur und öffentliche Verwaltung müssen ihre Technologieanbieter nun als Teil ihres Sicherheitsperimeters behandeln, nicht nur ihre interne Infrastruktur.

Ein Passwort-Manager, der Anmeldedaten in einer Drittanbieter-Cloud-Umgebung speichert, fällt unter diesen Perimeter. Er ist ein direkter Lieferant eines sicherheitskritischen Dienstes. NIS2 Artikel 21(2) verlangt von den betroffenen Einrichtungen die Umsetzung von Maßnahmen, die mindestens Folgendes umfassen:

„Sicherheit der Lieferkette einschließlich sicherheitsbezogener Aspekte der Beziehungen zwischen den einzelnen Einrichtungen und ihren unmittelbaren Anbietern oder Diensteanbietern." — NIS2-Richtlinie, Artikel 21(2), Richtlinie (EU) 2022/2555

Die Wahl eines US-basierten Cloud-Anbieters für die Speicherung von Anmeldedaten ohne dokumentierte Risikobewertung schafft eine konkrete Compliance-Lücke. Nach NIS2 können nationale Aufsichtsbehörden verbindliche Anweisungen erteilen und Bußgelder verhängen. Für wesentliche Einrichtungen begründet Artikel 20 auch die persönliche Haftung der Mitglieder des Leitungsorgans.

DORA und Besonderheiten des Finanzsektors

Der Digital Operational Resilience Act (DORA) ist das regulatorische Rahmenwerk der EU für digitale operationelle Resilienz im Finanzsektor. Er legt Anforderungen fest, wie Finanzunternehmen IKT-Risiken (Informations- und Kommunikationstechnologie) managen, und deckt Drittanbieterabhängigkeiten, Vorfallmeldung und Resilienztests ab, um die Stabilität von Finanzdienstleistungen in der EU zu gewährleisten.

Ein cloudbasierter Passwort-Manager qualifiziert sich als IKT-Drittanbieter-Dienst nach DORA. Diese Einstufung löst spezifische vertragliche Verpflichtungen aus — einschließlich der Anforderung zu dokumentieren, wo Daten gespeichert und verarbeitet werden. Artikel 30(2)(b) der Verordnung (EU) 2022/2554 lautet:

„Die Standorte, d. h. die Regionen oder Länder, in denen die vertraglich vereinbarten oder ausgelagerten Funktionen und IKT-Dienste erbracht werden sollen und in denen Daten verarbeitet werden sollen, einschließlich des Speicherorts, sowie die Anforderung an den IKT-Drittanbieter, das Finanzunternehmen vorab zu benachrichtigen, wenn er beabsichtigt, solche Standorte zu ändern." — DORA, Artikel 30(2)(b), Verordnung (EU) 2022/2554

Wenn der Passwort-Manager-Anbieter in den USA ansässig ist, muss das Finanzinstitut dokumentieren, wie es die CLOUD-Act-Exposition handhabt, und sicherstellen, dass der Vertrag die DORA-Anforderungen für Datenzugang, Portabilität und Kündigung erfüllt.

Der US CLOUD Act

Der Clarifying Lawful Overseas Use of Data Act (CLOUD Act, 2018) ist ein US-Bundesgesetz, das Strafverfolgungsbehörden ermöglicht, in den USA eingetragene Unternehmen zur Herausgabe von Daten zu zwingen, die überall auf der Welt gespeichert sind, einschließlich Servern in EU-Rechenzentren. Die Verpflichtung gilt unabhängig davon, wo sich die Daten physisch befinden. Der entscheidende Faktor ist die Unternehmensgerichtsbarkeit des Anbieters.

Das Gesetz ist in diesem Punkt eindeutig:

„Ein Anbieter von elektronischen Kommunikationsdiensten oder Remote-Computing-Diensten muss den Verpflichtungen dieses Kapitels nachkommen, Inhalte einer leitungsgebundenen oder elektronischen Kommunikation sowie Aufzeichnungen oder andere Informationen in Bezug auf einen Kunden oder Abonnenten, die sich im Besitz, Gewahrsam oder unter der Kontrolle des Anbieters befinden, zu sichern, zu sichern oder offenzulegen, unabhängig davon, ob sich diese Kommunikation, Aufzeichnung oder andere Information innerhalb oder außerhalb der Vereinigten Staaten befindet." — 18 U.S.C. § 2713, Pub. L. 115–141, div. V, §103(a)(1), 23. März 2018

Das Unternehmen kann die Anordnung anfechten, aber die rechtliche Verpflichtung besteht unabhängig davon, wo sich die Server befinden.

Für europäische Organisationen, die mit sensiblen Anmeldedaten umgehen (privilegierter Zugang, Passwörter für Finanzsysteme, Infrastrukturschlüssel), schafft dies ein strukturelles Risiko, das EU-Regionen-Rechenzentren allein nicht lösen. Souveräne Cloud oder On-Premises-Bereitstellung sind die einzigen Modelle, die diese Exposition vollständig eliminieren.

Passwork ist ein europäischer Passwort-Manager, der genau für dieses regulatorische Umfeld entwickelt wurde — mit On-Premises- und Cloud-Optionen, die auf DSGVO- und NIS2-Compliance sowie Datensouveränität ausgelegt sind. So funktioniert es

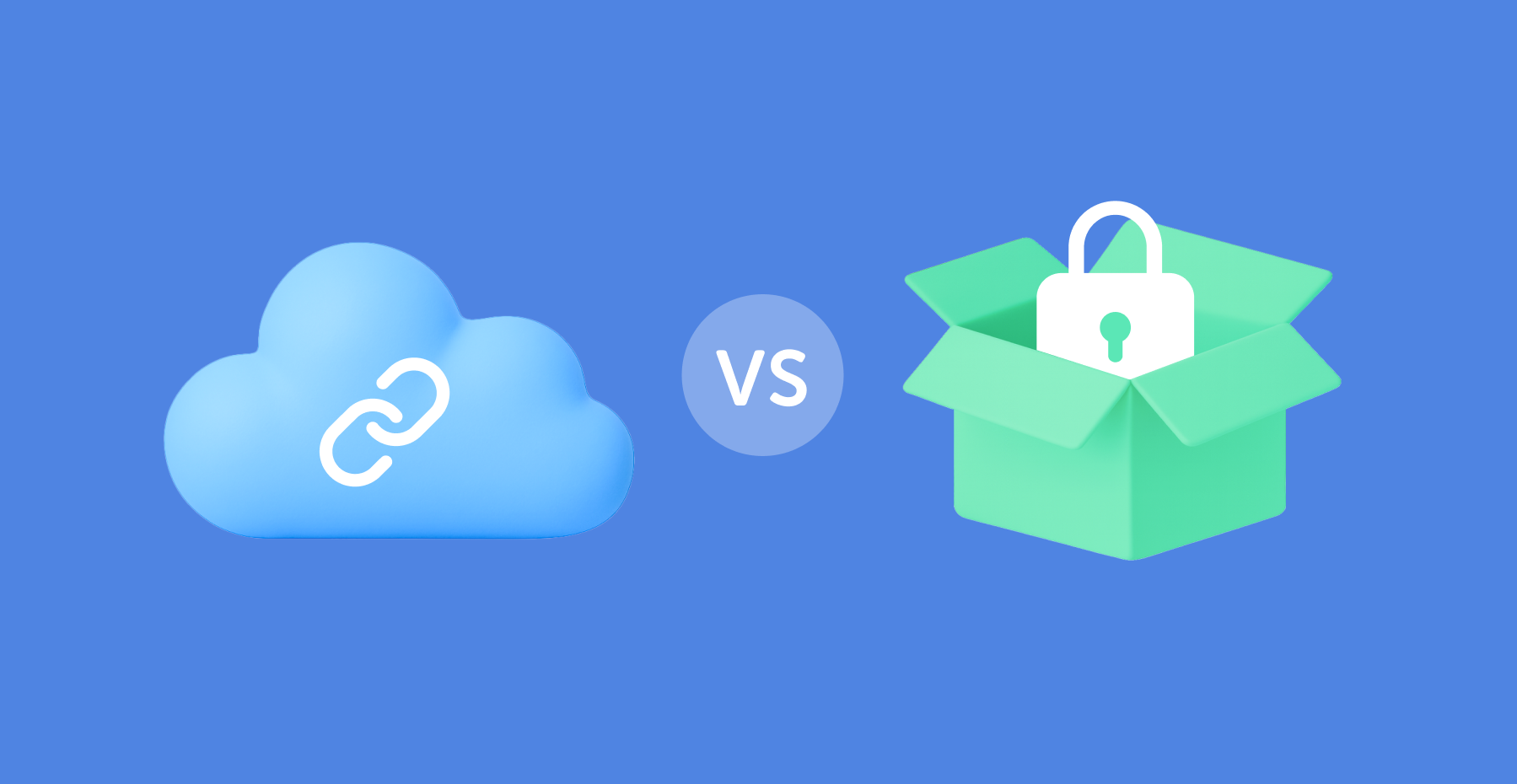

Cloud-Passwort-Manager in Europa: Komfort vs. Kontrolle

Cloud-Hosting bedeutet, dass die Server des Anbieters Ihre Daten speichern und verarbeiten — die Organisation greift über das Internet auf den Dienst zu, ohne die zugrunde liegende Infrastruktur zu verwalten. Bei Passwort-Managern bedeutet dies, dass Anmeldedaten, Metadaten und Zugriffsprotokolle auf Servern liegen, die einem Dritten gehören und von diesem betrieben werden, in Rechenzentren, die die Organisation nicht kontrolliert.

Cloudbasierte Passwort-Manager bieten schnelle Bereitstellung, automatische Updates und keinen Infrastruktur-Overhead. Für viele europäische Organisationen sind sie die Standardwahl — 53 % der EU-Unternehmen nutzten 2025 kostenpflichtige Cloud-Computing-Dienste, ein Anstieg um 7,4 Prozentpunkte gegenüber 2023 (Eurostat, 2026).

Der Reiz ist offensichtlich: keine Server zu warten, der Anbieter übernimmt das Patching, und der Zugriff funktioniert von jedem Gerät aus. Für KMU ohne dedizierte Sicherheitsteams senkt dies die Hürde für die Einführung eines ordnungsgemäßen Anmeldedaten-Managements.

Wo Cloud für EU-Organisationen zu kurz greift

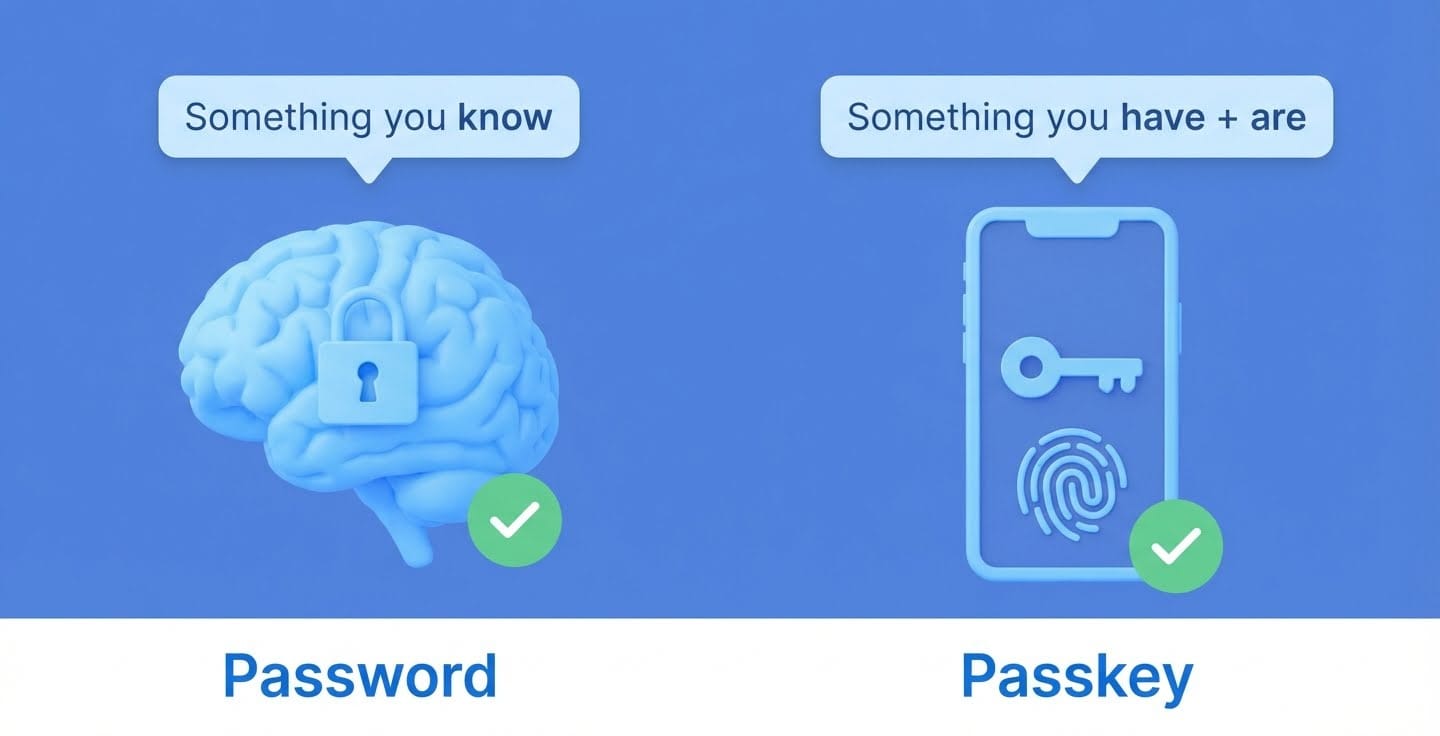

Das Modell der geteilten Verantwortung ist das zentrale Thema. Bei einer Cloud-Bereitstellung kontrolliert der Anbieter die Infrastruktur, die Architektur des Verschlüsselungsschlüssel-Managements und die Backup-Systeme. Die Organisation kontrolliert den Benutzerzugang und die Richtlinien, aber nicht die zugrunde liegende Datenumgebung.

Zero-Knowledge-Architektur adressiert dies teilweise: Wenn der Anbieter niemals die Entschlüsselungsschlüssel besitzt, kann ein serverseitiger Sicherheitsvorfall keine Klartext-Anmeldedaten offenlegen. Die ICO-Strafe gegen LastPass veranschaulicht die Grenzen — der Vorfall legte Metadaten (Namen, E-Mails, URLs) offen, obwohl verschlüsselte Tresorinhalte geschützt waren. Metadaten sind personenbezogene Daten nach der DSGVO.

AES-256-Verschlüsselung im Ruhezustand ist eine Grundanforderung, kein Unterscheidungsmerkmal. Entscheidend ist, wo Schlüssel generiert und gespeichert werden, wer darauf zugreifen kann und ob die Architektur des Anbieters diese Schlüssel außerhalb seiner eigenen Reichweite hält.

On-Premises-Passwort-Manager: Maximale Souveränität

On-Premises-Bereitstellung bedeutet, dass der Passwort-Manager auf Servern läuft, die der Organisation gehören und von ihr betrieben werden — kein Anbieter hat Netzwerkzugriff auf den Anmeldedatenspeicher. Alle Anmeldedaten, Metadaten und Zugriffsprotokolle verbleiben innerhalb des eigenen Infrastrukturperimeters der Organisation.

Dies ist das einzige Hosting-Modell, das die Anforderungen an die Datensouveränität vollständig erfüllt und die Drittanbieter-Exposition konstruktionsbedingt eliminiert.

Für Organisationen in regulierten Sektoren (Finanzinstitute, Gesundheitsdienstleister, Betreiber kritischer Infrastrukturen unter NIS2) entfernt die On-Premises-Bereitstellung eine ganze Kategorie von Drittanbieter-Risiken aus der Compliance-Gleichung.

Wo On-Premises die einzige praktikable Option ist

Air-Gap-Umgebungen stellen die sicherste Variante dar: Der Passwort-Manager wird in einem Netzwerk ohne Internetverbindung betrieben. Dies ist relevant für industrielle Steuerungssysteme, klassifizierte Umgebungen oder jeden Kontext, in dem der Anmeldedatenspeicher physisch von externen Netzwerken isoliert sein muss.

Wie oben dargelegt, ist die On-Premises-Bereitstellung mit einem Nicht-US-Anbieter das einzige Modell, das die CLOUD-Act-Exposition vollständig eliminiert, indem es die US-Unternehmensgerichtsbarkeit entfernt, die die Verpflichtung überhaupt erst auslöst.

On-Premises-Bereitstellung: Vor- und Nachteile

| Faktor | Vorteil | Einschränkung |

|---|---|---|

| Datensouveränität | Vollständig — kein Drittanbieter-Zugriff | Erfordert interne Richtliniendurchsetzung |

| Regulatorische Compliance | Eliminiert CLOUD-Act-Exposition; vereinfacht DSGVO-, NIS2-, DORA-Audits | Compliance-Dokumentation weiterhin erforderlich |

| Sicherheitskontrolle | Volle Kontrolle über Verschlüsselung, Schlüsselverwaltung, Zugriff | Organisation trägt volle Verantwortung für Sicherheitshärtung |

| Infrastruktur | Läuft in bestehender Umgebung, einschließlich Air-Gap-Netzwerken | Erfordert Serverkapazität und Wartung |

| Updates | Organisation kontrolliert Update-Zeitplan | Patching liegt in interner Verantwortung |

| Kosten | Keine nutzerbasierten SaaS-Gebühren bei Skalierung | Höhere anfängliche Einrichtungskosten; laufender IT-Overhead |

| Verfügbarkeit | Abhängig von interner Infrastrukturzuverlässigkeit | Kein Anbieter-SLA für Verfügbarkeit |

| Bereitstellungsgeschwindigkeit | Vorhersehbare, kontrollierte Einführung | Langsamere anfängliche Einrichtung als Cloud |

Die TCO-Kalkulation verlagert Kosten von wiederkehrenden SaaS-Gebühren zu internen IT-Arbeitskosten und Infrastruktur. Für Organisationen, die bereits eigene Server betreiben und ein Sicherheitsteam haben, sind die Grenzkosten für das Hinzufügen eines selbst gehosteten Passwort-Managers oft niedriger als es erscheint.

Die tatsächlichen Kosten von On-Premises liegen in der operativen Disziplin, die für die Wartung erforderlich ist. Unternehmen ohne dediziertes Sicherheitsteam oder ausgereiften Patch-Management-Prozess werden feststellen, dass die Einschränkungsspalte schwieriger zu handhaben ist, als die Vorteilsspalte vermuten lässt.

Passwork ist als vollständig selbst gehostete Lösung verfügbar: auf den eigenen Servern der Organisation bereitgestellt, ohne ausgehende Verbindungen. Der Quellcode steht zur Prüfung zur Verfügung, und die Plattform unterstützt Air-Gap-Umgebungen. Für Teams, die Prüfern oder Regulierungsbehörden gegenüber vollständige Datensouveränität nachweisen müssen, ist dies das Bereitstellungsmodell, das die Diskussion beendet.

Passwork On-Premises gibt Ihrem Team volle Infrastrukturkontrolle — kein Drittanbieter-Zugriff, ohne Ausnahmen. On-Premises-Bereitstellung erkunden

Der souveräne Cloud-Mittelweg

Souveräne EU-Cloud-Anbieter bieten einen dritten Weg: verwaltete Infrastruktur mit Cloud-typischem Komfort, die vollständig innerhalb der EU-Rechtsordnung betrieben wird und außerhalb der Reichweite ausländischer Rechtsrahmen liegt. Die europäischen Ausgaben für souveräne Cloud-IaaS sollen 2026 voraussichtlich 12,6 Milliarden US-Dollar erreichen, ein Anstieg von 83 % gegenüber 2025 (Gartner, 2026).

Das Wachstum wird durch geopolitischen Druck angetrieben. Der US CLOUD Act, kombiniert mit aufsehenerregenden Vorfällen im Zusammenhang mit Hyperscaler-Abhängigkeit, hat europäische Organisationen dazu gebracht, ihre Cloud-Anbieterwahl zu überdenken.

Für einen Passwort-Manager, der auf souveräner Cloud-Infrastruktur bereitgestellt wird, liefert die Hosting-Umgebung dokumentierte Nachweise, dass die Daten innerhalb der EU-Rechtsordnung verbleiben — direkt relevant für die NIS2-Compliance-Dokumentation und DORA-Drittanbieter-Risikobewertungen.

Souveräne Cloud adressiert Rechtsordnung und Infrastrukturkontrolle. Sie ersetzt nicht die Notwendigkeit, die Passwort-Manager-Anwendung selbst zu bewerten. Die Hosting-Schicht und die Anwendungsschicht sind separate Sicherheitsfragen.

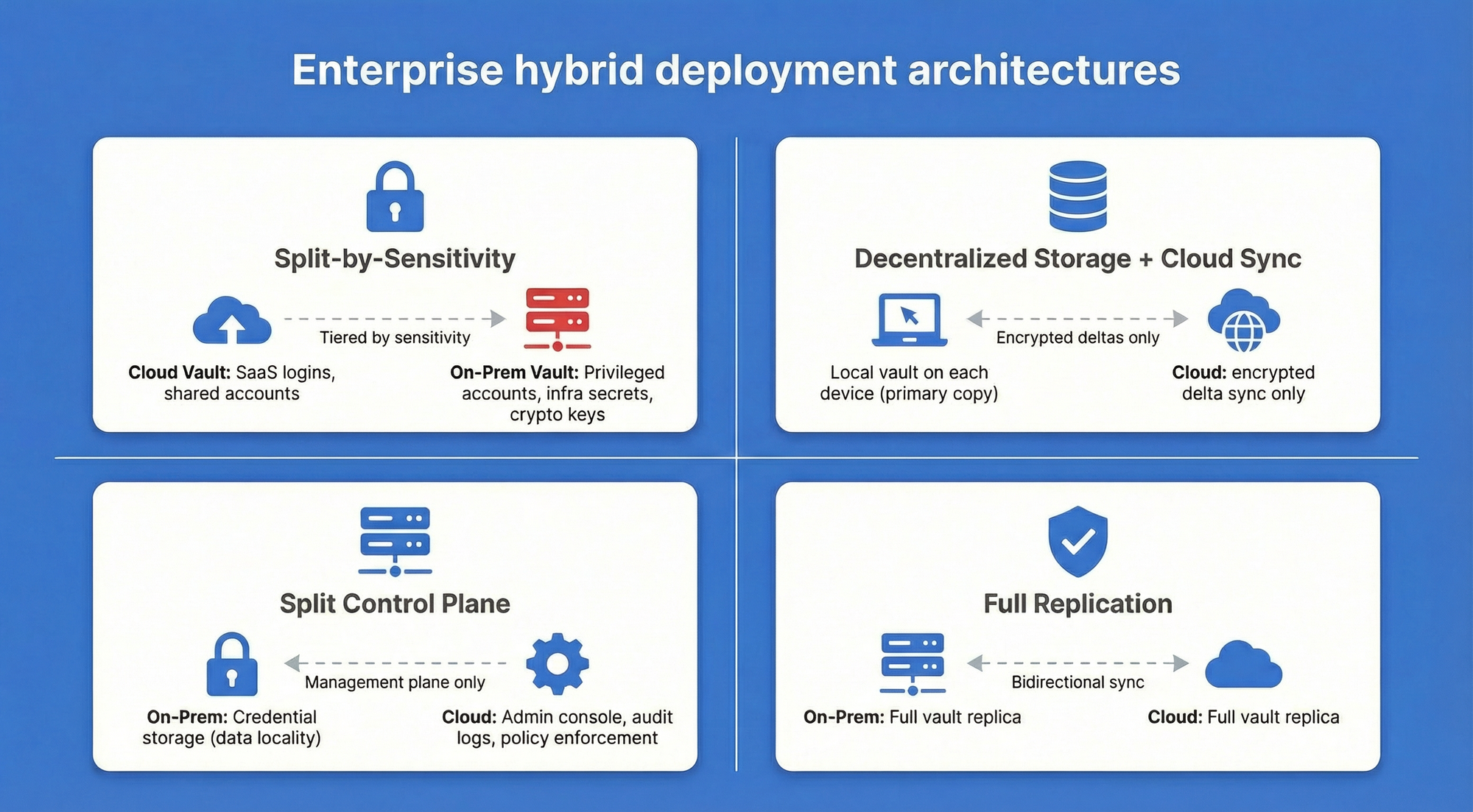

Hybride Architektur

Eine hybride Architektur kombiniert On-Premises-Tresore für sensible Anmeldedaten mit cloudbasiertem Zugriff für verteilte Teams. Es ist eine Richtlinien- und Engineering-Entscheidung, die explizite Grenzen zwischen dem erfordert, was lokal bleibt und was durch externe Infrastruktur läuft.

Der Reiz ist praktischer Natur. Organisationen mit Remote- oder international verteilten Teams können nicht immer jede Authentifizierungsanfrage durch ein On-Premises-System leiten, ohne Latenz- oder Verfügbarkeitsrisiken einzuführen. Ein hybrides Setup ermöglicht es Sicherheitsteams, die sensibelsten Anmeldedatenklassen (privilegierte Konten, Infrastruktur-Secrets, Compliance-sensible Anmeldedaten) in einem lokal kontrollierten Tresor zu halten und gleichzeitig den Zugriff auf weniger sensible Ressourcen über eine Cloud-Schicht zu erweitern.

Die Compliance-Komplexität skaliert jedoch mit der Architektur. Jede Grenze zwischen den On-Premises- und Cloud-Komponenten ist eine potenzielle Lücke: in der Audit-Abdeckung, in der Durchsetzung von Zugriffsrichtlinien, im Umfang der Incident Response. Wenn die Cloud-Schicht unter eine ausländische Rechtsordnung fällt, erstrecken sich die Souveränitätsschutzmaßnahmen der On-Premises-Komponente nicht automatisch darauf.

Hybride Architektur ist das flexibelste Modell in diesem Spektrum — und das anspruchsvollste im korrekten Betrieb. Für Organisationen mit der Engineering-Kapazität, es zu verwalten, bietet es eine praktikable Balance zwischen Kontrolle und Zugänglichkeit. Für diejenigen ohne diese Kapazität ist On-Premises oder souveräne EU-Cloud die vertretbarere Wahl.

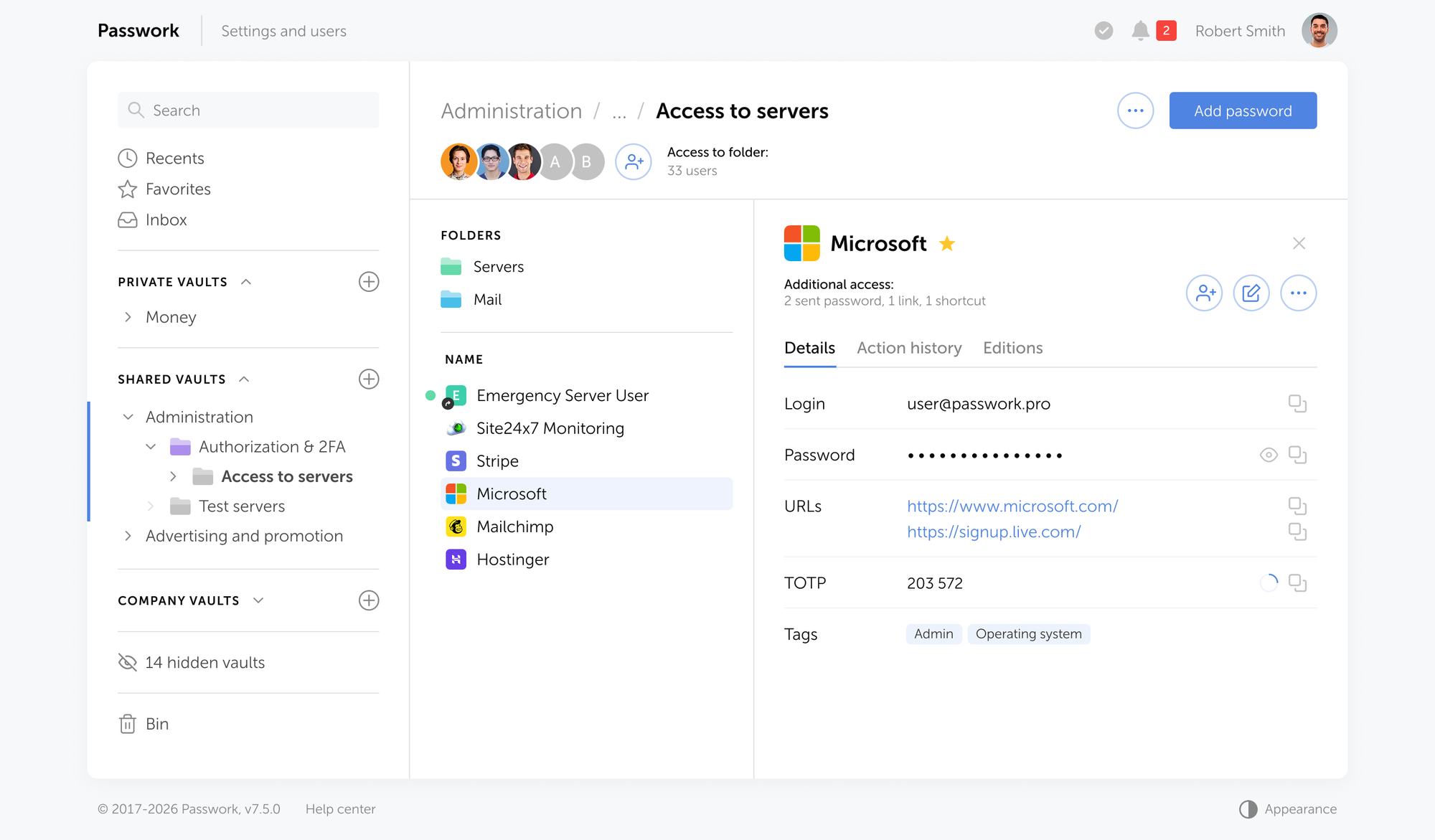

Passwork für europäische Unternehmen: Von Anfang an für Souveränität gebaut

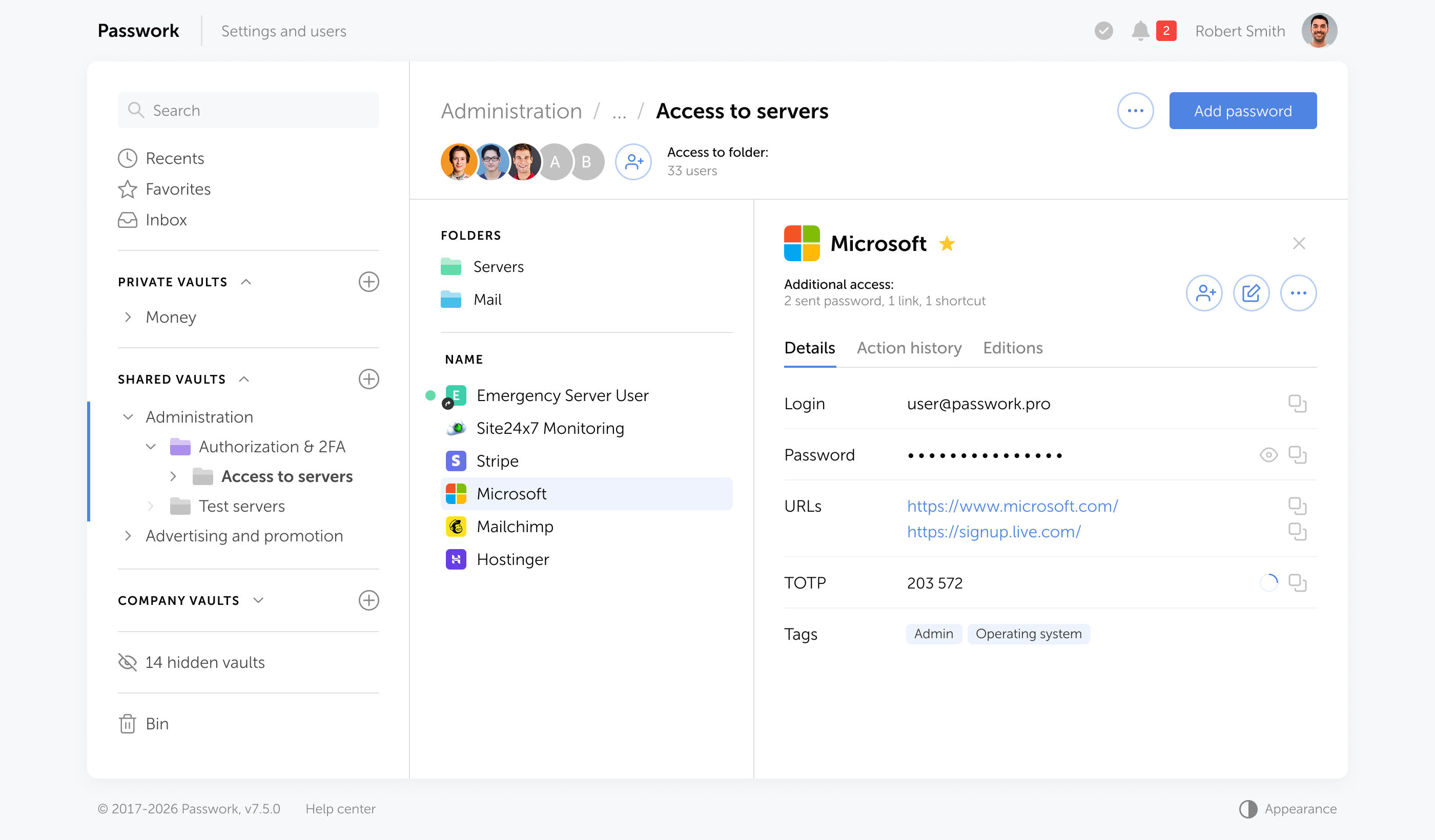

Passwork ist ein europäischer Passwort-Manager — als europäisches Unternehmen eingetragen und betrieben, mit rechtlichem Sitz in Spanien unter EU-Recht. Er wurde zuerst On-Premises entwickelt, für Organisationen, die volle Infrastrukturkontrolle benötigen, und bietet seitdem eine Cloud-Option, die vollständig innerhalb der EU gehostet wird.

Dies ist für europäische Unternehmen wichtig, weil die Rechtsordnung des Anbieters selbst Teil des Compliance-Bildes ist. Ein europäisches Unternehmen, das unter EU-Recht operiert, unterliegt keiner US-CLOUD-Act-Exposition. Die Architektur und Bereitstellungsoptionen von Passwork wurden mit diesem regulatorischen Kontext im Sinn entwickelt.

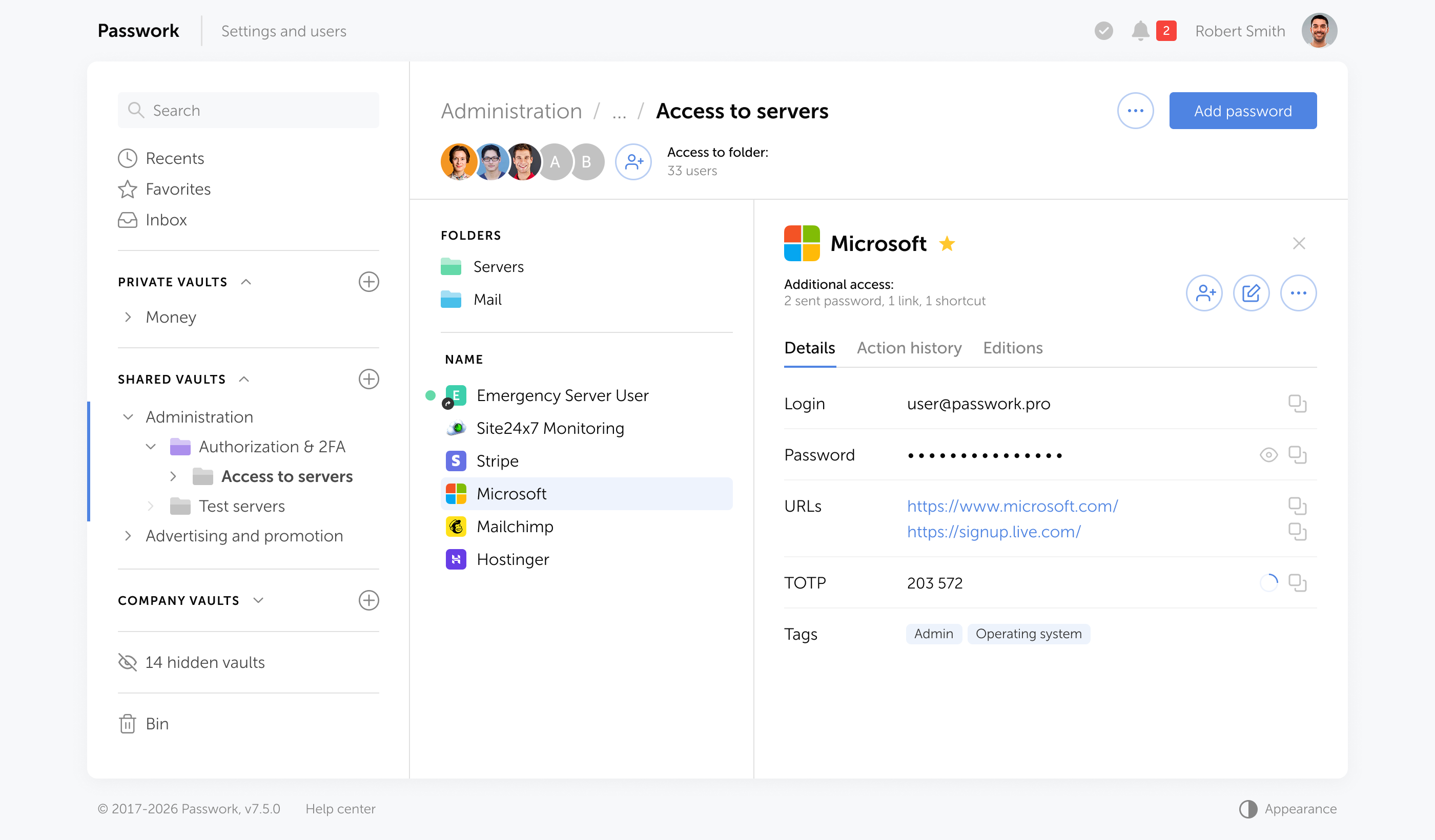

On-Premises-Bereitstellung

Passwork On-Premises läuft vollständig innerhalb der eigenen Infrastruktur der Organisation. Der Anbieter hat keinen Zugriff auf den Anmeldedatenspeicher — keinen Fernzugriff, keine Telemetrie und keine Hintertür. Alle Daten, Verschlüsselungsschlüssel und Backups verbleiben innerhalb der Systeme der Organisation.

Schlüsselfähigkeiten für regulierte Umgebungen:

- Volle Infrastrukturkontrolle — Bereitstellung auf eigenen Servern, Private Cloud oder Air-Gap-Netzwerken. Unterstützt Umgebungen ohne Internetverbindung.

- Zero-Knowledge-Architektur — Anmeldedaten werden auf der Client-Seite ver- und entschlüsselt. Der Server speichert nur Chiffretext und verarbeitet niemals Klartext-Passwörter, was bedeutet, dass ein kompromittierter Server nichts Lesbares offenlegt.

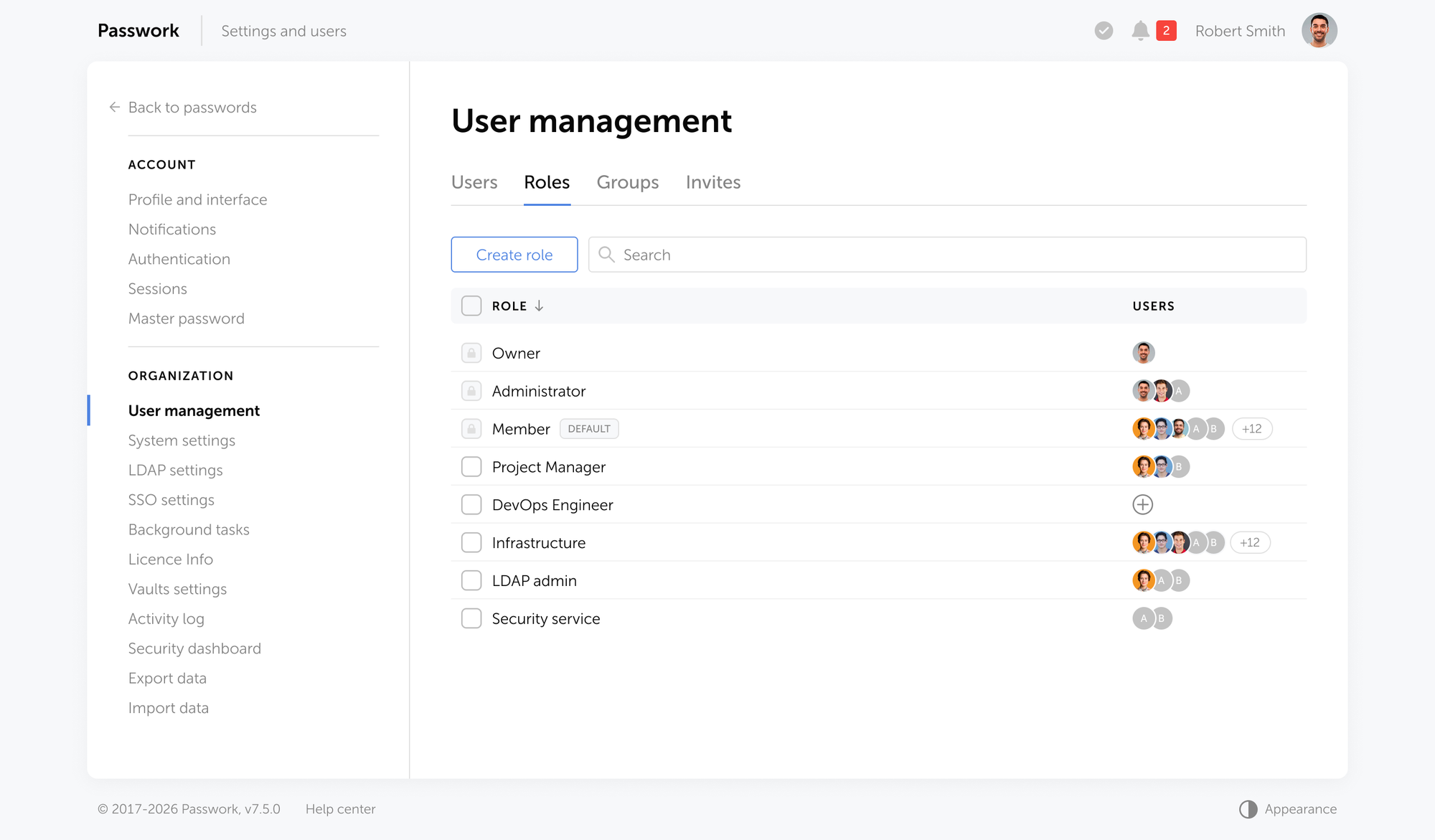

- Rollenbasierte Zugriffskontrolle — Granulare Berechtigungen auf Tresor-, Ordner- und Anmeldedaten-Ebene. Integration mit Active Directory, Azure AD, LDAP und SAML SSO für automatisierte Benutzerbereitstellung und Lifecycle-Management.

- Audit-Protokolle — Vollständige Aktivitätshistorie für jeden Anmeldedaten-Zugriff, jede Änderung und jedes Freigabeereignis. Unterstützt direkt die DSGVO-Rechenschaftspflicht und NIS2-Vorfallsdokumentation.

- AES-256-Verschlüsselung — Anmeldedaten im Ruhezustand und bei der Übertragung verschlüsselt. Schlüssel verbleiben innerhalb der Infrastruktur der Organisation.

- Compliance-Berichte — Integriertes Reporting für Sicherheitsaudits, Zugriffsüberprüfungen und regulatorische Dokumentation.

- Skaliert von 10 bis über 30.000 Benutzer — Dieselbe Architektur funktioniert für ein mittelständisches IT-Team und ein Großunternehmen mit komplexen Berechtigungsstrukturen.

Die Mehrheit der Passwork-Kunden wählt laut unternehmensinternen Daten die On-Premises-Bereitstellung. Dies gilt insbesondere für Großunternehmen, Regierungsstellen und Organisationen in stark regulierten Branchen.

Passwork Cloud: EU-gehostet, Zero-Knowledge

Passwork Cloud wird in Deutschland gehostet. Alle Daten bleiben innerhalb der EU-Rechtsordnung, verarbeitet und gespeichert unter EU-Recht.

Die Architektur verwendet clientseitige Verschlüsselung mit Zero-Knowledge-Design: Der Server sieht niemals Klartext-Anmeldedaten. Ver- und Entschlüsselung erfolgen auf der Client-Seite, sodass auch im Falle eines serverseitigen Vorfalls die Anmeldedaten geschützt bleiben.

Passwork Cloud enthält den vollständigen Enterprise-Funktionsumfang:

- Benutzerverwaltung, Active Directory / LDAP-Integration, SSO

- Audit-Protokolle und Compliance-Berichte

- Erweiterte MFA und Sicherheitsrichtlinien

- Browser-Erweiterungen, mobile Apps und REST API

- DevOps-Secrets-Management — CLI, Python-Bibliothek, Kubernetes-Integration, CI/CD-Pipeline-Unterstützung

Die Preise beginnen bei 3 € pro Benutzer pro Monat (Standardlizenz) und 4,50 € pro Benutzer pro Monat (Erweiterte Lizenz). Die langfristigen Betriebskosten liegen etwa 30 % unter dem Branchendurchschnitt.

Sicherheitsstatus

Passwork besitzt eine ISO 27001-Zertifizierung für Entwicklung, Infrastruktur und Betrieb. Das Unternehmen führt jährliche Penetrationstests durch Dritte durch, einschließlich über HackerOne, und wendet einen DevSecOps-Ansatz mit statischer und dynamischer Analyse an, die in jeden Build integriert ist.

Dieser Sicherheitsstatus ist direkt relevant für Organisationen, die die Sicherheitspraktiken ihres Passwort-Manager-Anbieters dokumentieren müssen — eine Anforderung sowohl nach NIS2 Artikel 21 als auch nach dem DORA-Rahmenwerk für Drittanbieter-Risikomanagement.

Entscheidungsrahmen: Das richtige Modell für Ihre Organisation wählen

Das richtige Hosting-Modell hängt von vier Variablen ab: regulatorische Exposition, Branchenklassifizierung, interne IT-Kapazität und Gesamtbetriebskosten. Die folgende Tabelle ordnet gängige Organisationsprofile empfohlenen Bereitstellungsmodellen zu.

| Organisationsprofil | Empfohlenes Modell | Haupttreiber |

|---|---|---|

| KMU, kein regulierter Sektor, begrenztes IT-Team | Souveräne EU-Cloud | Geringer Overhead; EU-Rechtsordnung ohne Infrastrukturinvestition |

| Mittelstand, allgemeines Unternehmen | Souveräne EU-Cloud oder Hybrid | DSGVO-Compliance ohne vollständige Infrastrukturinvestition |

| Finanzinstitut (DORA-reguliert) | On-Premises oder souveräne EU-Cloud | DORA-Anforderungen für Drittanbieter-Risiko; Notwendigkeit von Audit- und Austrittsrechten |

| Kritische Infrastruktur (NIS2 wesentliche Einrichtung) | On-Premises oder souveräne EU-Cloud | NIS2-Lieferkettensicherheit; dokumentiertes IKT-Abhängigkeitsmanagement |

| Gesundheitswesen, öffentlicher Sektor | On-Premises oder souveräne EU-Cloud | Sensible Datenkategorien; nationale Anforderungen zur Datenlokalisierung |

| Verteidigung, klassifizierte Umgebungen | On-Premises, Air-Gap | Absolute Isolationsanforderung; keine externe Netzwerkverbindung |

| Multinational mit verteilten Teams | Hybride Architektur | Balance zwischen zentraler Kontrolle und Anforderungen für Fernzugriff |

TCO-Überlegungen

Die Gesamtbetriebskosten für jedes Modell umfassen mehr als Lizenz- oder Infrastrukturkosten. Compliance-Overhead ist ein realer Kostenfaktor: Die Zeit für Anbieter-Risikobewertungen, Audit-Dokumentation und Incident-Response-Planung variiert erheblich je nach Modell.

On-Premises-Bereitstellung konzentriert die Compliance-Arbeit intern — die Organisation kontrolliert die Umgebung und kann Audit-Nachweise direkt erbringen. Cloud-Bereitstellungen verlagern einen Teil der Compliance-Arbeit auf das Anbietermanagement: Überprüfung von Sicherheitszertifizierungen, Aushandeln von DPA-Bedingungen, Pflege eines DORA-Drittanbieterregister-Eintrags.

Für NIS2-regulierte Einrichtungen kann der Compliance-Overhead einer schlecht dokumentierten Cloud-Bereitstellung die Infrastrukturkosten einer On-Premises-Bereitstellung übersteigen. Diese Kalkulation lohnt sich, bevor man zur reibungsärmsten Option greift.

Fazit

Das Hosting-Modell für einen Passwort-Manager ist eine architektonische Entscheidung mit langfristigen Compliance-Auswirkungen. DSGVO, NIS2, DORA und der US CLOUD Act schaffen ein regulatorisches Umfeld, in dem die falsche Wahl dokumentierte Haftung erzeugt.

Das Modellspektrum gibt europäischen Organisationen echte Optionen. Die richtige Wahl hängt von der Branchenklassifizierung, der regulatorischen Exposition, der internen IT-Kapazität und einer ehrlichen TCO-Kalkulation ab, die den Compliance-Overhead einschließt.

Für Organisationen, die maximale Kontrolle benötigen, eliminiert die On-Premises-Bereitstellung die Drittanbieter-Exposition vollständig. Für diejenigen, die verwaltete Infrastruktur ohne Risiko ausländischer Rechtsordnung benötigen, ist souveräne EU-Cloud ein glaubwürdiger Weg. Hybride Architekturen funktionieren, wenn keines der Extreme zur operativen Realität passt.

Passwork ist ein europäischer Passwort-Manager, der das gesamte Spektrum abdeckt: On-Premises-Bereitstellung für Organisationen, die vollständige Infrastrukturkontrolle benötigen, und EU-gehostete Cloud für Teams, die verwaltetes Hosting ohne Verzicht auf Datensouveränität wünschen. Beide Optionen basieren auf derselben Zero-Knowledge-Verschlüsselungsarchitektur und beinhalten die Audit-, Zugriffskontroll- und Compliance-Reporting-Funktionen, die regulierte europäische Unternehmen benötigen.

Bereit für den ersten Schritt? Starten Sie Ihre kostenlose Passwork-Testversion, um vollständige Kontrolle, automatisiertes Anmeldedaten-Management und unternehmensweiten Datenschutz zu erhalten.

Häufig gestellte Fragen

Ist ein Cloud-Passwort-Manager DSGVO-konform?

Ein Cloud-Passwort-Manager kann DSGVO-konform sein, wenn der Anbieter personenbezogene Daten auf einer gültigen Rechtsgrundlage verarbeitet, einen Auftragsverarbeitungsvertrag (AVV) bereitstellt, der die Anforderungen von Artikel 28 erfüllt, und angemessene Schutzmaßnahmen für Datenübertragungen außerhalb der EU anwendet. Die Compliance hängt von der Architektur und den Vertragsbedingungen des Anbieters ab — nicht allein vom Cloud-Hosting.

Verlangt die DSGVO, dass Daten in Europa gespeichert werden?

Die DSGVO schreibt keine EU-Datenspeicherung vor. Sie verlangt, dass personenbezogene Daten, die außerhalb der EU übertragen werden, nach einem gleichwertigen Standard geschützt werden — durch Angemessenheitsbeschlüsse, Standardvertragsklauseln oder andere Mechanismen gemäß Artikeln 44–49. Die Speicherung von Daten in der EU vereinfacht die Compliance, ist aber keine rechtliche Anforderung der Verordnung selbst.

Was ist der US CLOUD Act und warum ist er für EU-Unternehmen relevant?

Der US CLOUD Act (2018) erlaubt US-Bundesbehörden, in den USA eingetragene Unternehmen zur Herausgabe von Daten zu zwingen, die überall auf der Welt gespeichert sind, einschließlich EU-Rechenzentren. Für europäische Organisationen, die US-basierte Passwort-Manager-Anbieter nutzen, bedeutet dies, dass Anmeldedaten dem Zugriff der US-Regierung unterliegen könnten, unabhängig davon, wo sich die Server physisch befinden.

Wann gilt NIS2 für Hosting-Entscheidungen bei Passwort-Managern?

NIS2 gilt, wenn die Organisation als „wesentliche" oder „wichtige" Einrichtung eingestuft ist — darunter Energie, Verkehr, Bankwesen, Gesundheitswesen, digitale Infrastruktur und öffentliche Verwaltung. Für diese Organisationen ist ein Passwort-Manager Teil der IKT-Lieferkette, und Artikel 21 verlangt dokumentierte Sicherheitsmaßnahmen für alle Lieferkettenkomponenten.

Was verlangt DORA für cloudbasierte Passwort-Manager in Finanzdienstleistungen?

DORA verlangt von Finanzunternehmen, ein Register der IKT-Drittanbieter zu führen, Risikobewertungen kritischer Anbieter durchzuführen und sicherzustellen, dass Verträge Audit-, Datenzugangs- und Austrittsrechte enthalten. Ein cloudbasierter Passwort-Manager, der von einem Finanzinstitut genutzt wird, ist ein IKT-Drittanbieter-Dienst nach DORA — das Institut muss diese Abhängigkeit formell dokumentieren und managen.

Was ist der Unterschied zwischen einer souveränen EU-Cloud und einem regulären EU-Rechenzentrum?

Ein reguläres EU-Rechenzentrum, das von einem US-Unternehmen betrieben wird, unterliegt weiterhin der US-Rechtsordnung durch den CLOUD Act. Ein souveräner Cloud-Anbieter ist vollständig innerhalb der EU eingetragen und wird dort betrieben, ohne rechtliche Verpflichtung, ausländischen Regierungsanfragen nach Daten nachzukommen. Die Unterscheidung ist relevant für DSGVO-Transfer-Risikobewertungen und NIS2-Lieferkettendokumentation.

Wie unterstützt Passwork die Compliance für europäische Organisationen?

Passwork ist ein europäisches Unternehmen unter EU-Recht, ISO 27001-zertifiziert, mit On-Premises- und EU-gehosteten Cloud-Bereitstellungsoptionen. Die On-Premises-Bereitstellung eliminiert den Drittanbieter-Zugriff vollständig. Die Cloud-Version wird in Deutschland unter EU-Rechtsordnung mit Zero-Knowledge-Verschlüsselung gehostet. Beide Optionen umfassen Audit-Protokolle, Compliance-Berichte und rollenbasierte Zugriffskontrolle zur Unterstützung der DSGVO-, NIS2- und DORA-Anforderungen.

Europäischer Passwort-Manager: Cloud vs. On-Premises im Vergleich

Welches Hosting-Modell schützt Ihre Zugangsdaten wirklich gemäß EU-Recht — und warum ein EU-Rechenzentrum allein nicht ausreicht. Ein praktischer Leitfaden für europäische Organisationen zu GDPR, NIS2, DORA und dem US CLOUD Act.