La reutilización de contraseñas consiste en usar la misma contraseña en múltiples cuentas. Es uno de los errores de seguridad más peligrosos pero comunes que las personas cometen en línea. A pesar de las advertencias de los expertos en seguridad, los estudios muestran que más del 60% de las personas admiten reutilizar contraseñas en diferentes plataformas. Este hábito aparentemente inofensivo crea un efecto dominó: cuando una cuenta se ve comprometida, los atacantes obtienen acceso a todas las demás cuentas que comparten esa contraseña.

Piense en la reutilización de contraseñas como usar la misma llave para su casa, automóvil, oficina y caja fuerte. Si alguien roba esa llave, accede a todo. Esta vulnerabilidad se explota miles de veces al día mediante ataques automatizados que pueden probar millones de credenciales robadas en minutos.

Comprender qué es la reutilización de contraseñas y por qué representa una amenaza tan crítica es el primer paso para desarrollar hábitos de seguridad de contraseñas más sólidos que protejan tanto los datos personales como los organizacionales.

La psicología de la reutilización de contraseñas

Comodidad vs. seguridad

La persona promedio gestiona más de 100 cuentas en línea, desde correo electrónico y banca hasta servicios de streaming y sitios de compras. Crear y recordar una contraseña única para cada cuenta resulta abrumador, por lo que recurrimos a patrones familiares. Elegimos la comodidad sobre la seguridad porque la amenaza se siente abstracta — hasta que se vuelve personal.

Nuestros cerebros están diseñados para minimizar la carga cognitiva. Recordar una contraseña fuerte parece manejable; recordar 100 parece imposible. Sin embargo, este atajo mental crea un único punto de fallo que los atacantes explotan activamente. La comodidad de la reutilización de contraseñas tiene un costo oculto: riesgo exponencial.

El mito de la cuenta «sin importancia»

Muchas personas justifican la reutilización de contraseñas categorizando las cuentas como «importantes» (banca, correo del trabajo) versus «sin importancia» (foros, boletines, sitios de juegos). Usan contraseñas únicas para las cuentas críticas pero reutilizan contraseñas para todo lo demás. Esta estrategia falla porque los atacantes no distinguen entre tipos de cuentas — simplemente necesitan una filtración para comenzar.

Esa cuenta de foro olvidada de 2015 se convierte en el punto de entrada. Una vez que los atacantes tienen sus credenciales de una filtración de baja seguridad, las prueban en todas partes: su correo electrónico, cuentas financieras, sistemas de trabajo. La cuenta «sin importancia» se convierte en la llave que desbloquea todo lo demás.

Cómo los atacantes explotan la reutilización de contraseñas: El credential stuffing explicado

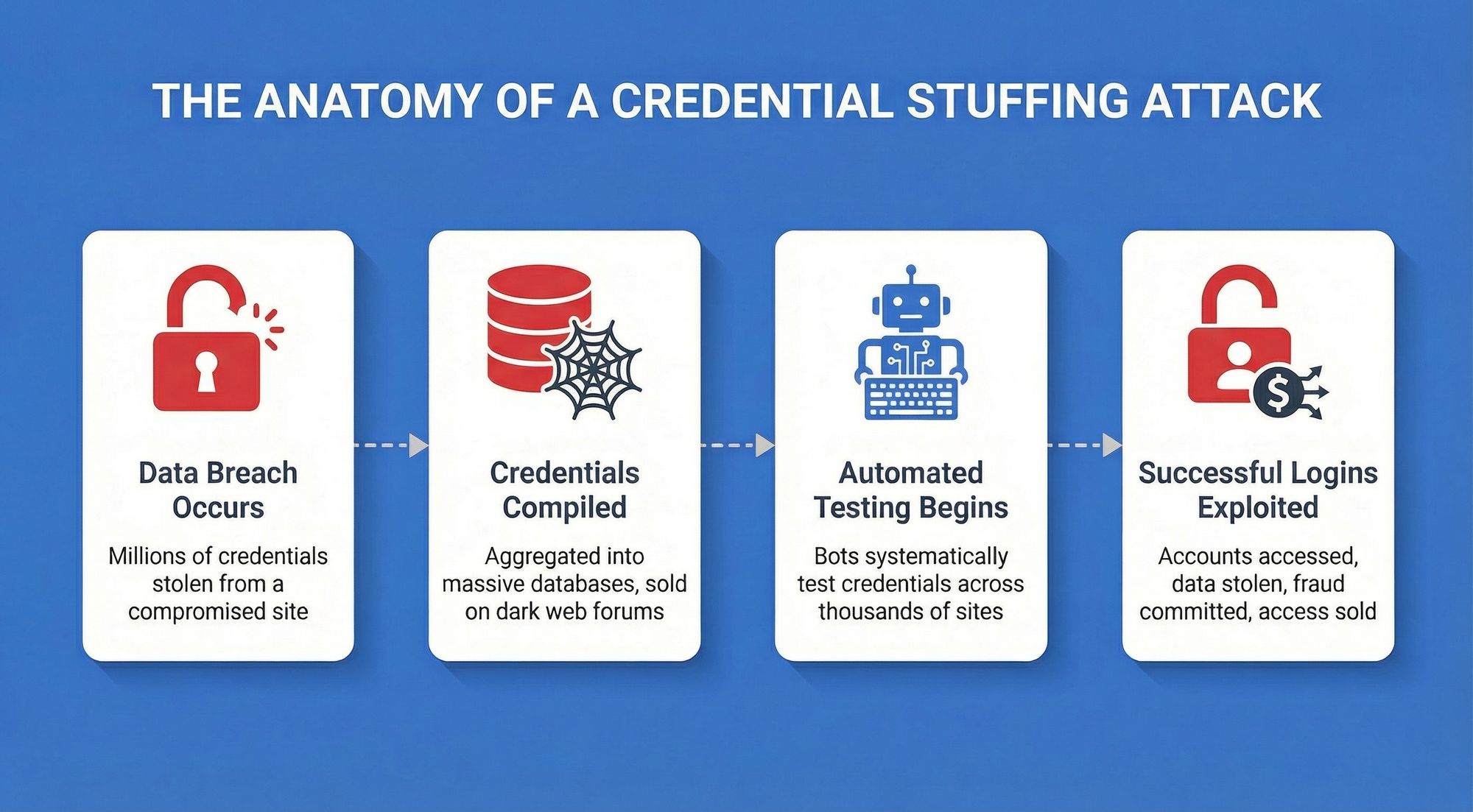

Anatomía de un ataque de credential stuffing

El credential stuffing es un ciberataque automatizado que explota la reutilización de contraseñas a gran escala. Así es como funciona:

- Ocurre una filtración de datos — Los atacantes obtienen millones de combinaciones de nombre de usuario/contraseña de un sitio web o servicio comprometido.

- Las credenciales se compilan — Las credenciales robadas se agregan en bases de datos masivas y se venden o comparten en foros de la dark web.

- Comienzan las pruebas automatizadas — Los atacantes usan bots para probar sistemáticamente estas credenciales en miles de sitios web y servicios.

- Los inicios de sesión exitosos se explotan — Cuando las credenciales funcionan, los atacantes obtienen acceso a las cuentas, roban datos, realizan compras fraudulentas o venden el acceso a otros.

A diferencia de los ataques de fuerza bruta que adivinan contraseñas, el credential stuffing usa credenciales reales que las personas ya han elegido. Las tasas de éxito oscilan entre el 0,1% y el 2% — lo cual suena bajo hasta que se da cuenta de que los atacantes prueban miles de millones de credenciales. Incluso una tasa de éxito del 0,5% significa 5 millones de cuentas comprometidas de 1.000 millones de intentos.

Según el Informe de Investigaciones de Filtraciones de Datos de Verizon 2025, las credenciales robadas siguen siendo el vector de ataque más común, involucradas en el 88% de las filtraciones básicas de aplicaciones web.

El informe enfatiza que la reutilización de contraseñas transforma las filtraciones individuales en crisis de seguridad generalizadas, con credenciales robadas utilizadas como vector de acceso inicial en el 22% de todas las filtraciones analizadas.

Cómo romper el hábito: Mejores prácticas para eliminar la reutilización de contraseñas

La reutilización de contraseñas es uno de los hábitos de seguridad más comunes y peligrosos. La solución no es complicada, pero requiere un cambio deliberado en cómo gestiona las credenciales. Las siguientes prácticas ofrecen un camino claro y práctico para eliminar la reutilización por completo, sin añadir fricción a su flujo de trabajo diario.

1. Use un gestor de contraseñas seguro

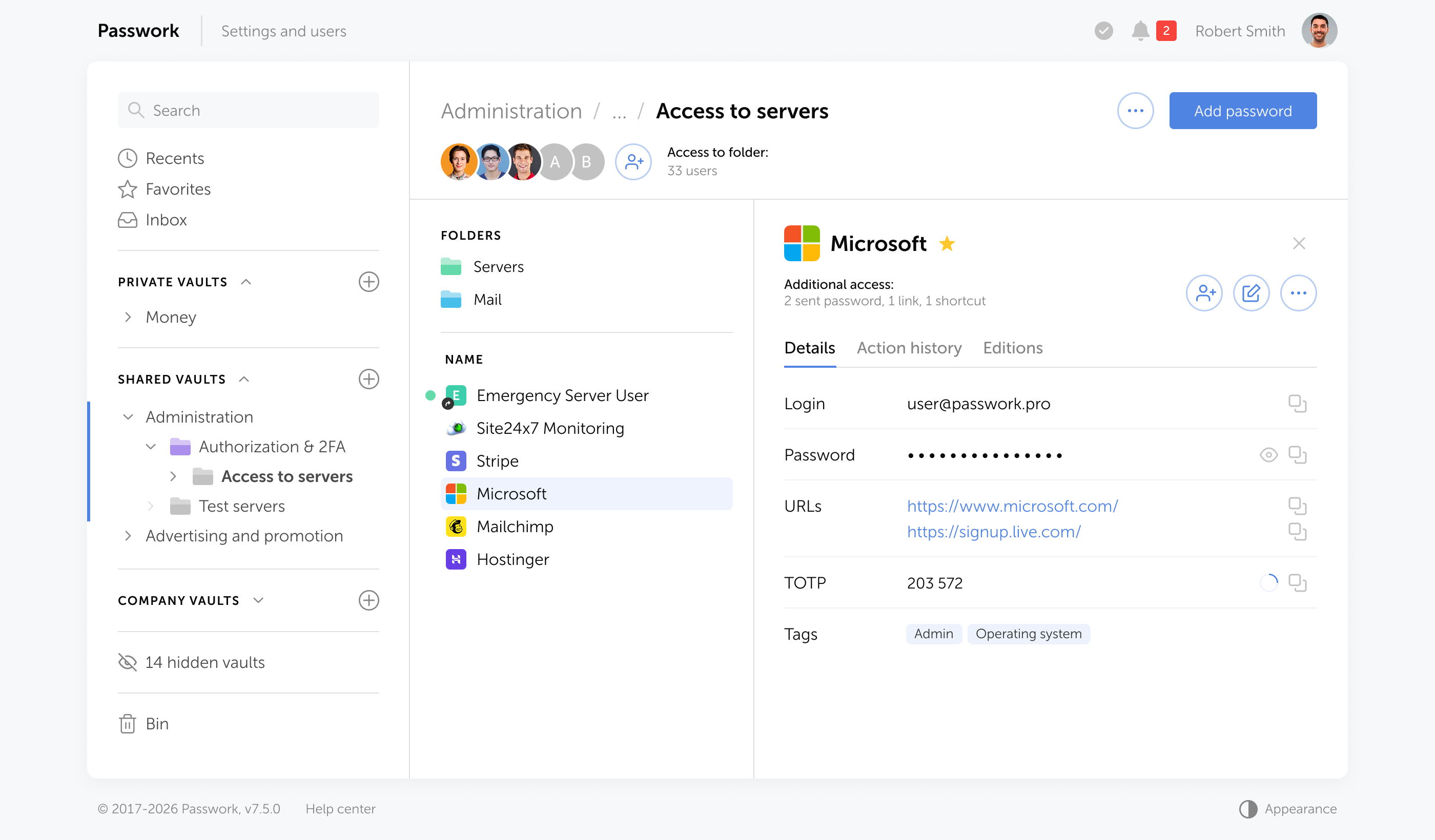

Un gestor de contraseñas es la herramienta más eficaz para eliminar la reutilización de contraseñas. Genera, almacena y completa automáticamente contraseñas únicas para cada cuenta, eliminando la carga de memoria que impulsa la reutilización de contraseñas.

Los gestores de contraseñas modernos como Passwork utilizan cifrado de grado militar para proteger sus credenciales y solo requieren una contraseña maestra para acceder a su bóveda. Esto transforma la gestión de contraseñas de una tarea imposible en un sistema simple y seguro.

2. Cree contraseñas fuertes y únicas para cada cuenta

Cada cuenta debe tener su propia contraseña — sin excepciones. Las contraseñas fuertes deben ser:

- Al menos 15 caracteres de longitud — Las directrices actualizadas de NIST aumentaron el mínimo de 8 a 15 caracteres, reflejando la realidad de que las contraseñas más largas aumentan exponencialmente la dificultad de descifrado.

- Generadas aleatoriamente — Evite patrones, palabras del diccionario o información personal.

- Únicas — Nunca reutilizadas entre cuentas, ni siquiera con ligeras variaciones.

Frases de contraseña como alternativa

Una frase de contraseña — una secuencia de cuatro o más palabras aleatorias no relacionadas — es otra opción sólida, especialmente cuando las contraseñas necesitan ser memorizadas. correct-horse-battery-staple es significativamente más difícil de descifrar que P@ssw0rd123 y mucho más fácil de recordar. La palabra clave es aleatoria: las frases tomadas de letras de canciones o expresiones comunes no califican.

Para credenciales generadas por máquinas y cuentas de servicio, las contraseñas aleatorias siguen siendo la opción más fuerte. Para inicios de sesión de usuarios donde la memorabilidad importa, las frases de contraseña ofrecen un equilibrio práctico entre seguridad y usabilidad.

Los gestores de contraseñas manejan ambas — generando y almacenando cualquier formato automáticamente, para que cada credencial cumpla con los estándares de seguridad sin requerir que las cree o recuerde manualmente.

3. Habilite la autenticación multifactor (MFA)

La autenticación multifactor añade un segundo paso de verificación más allá de su contraseña, típicamente un código enviado a su teléfono o generado por una aplicación de autenticación. Incluso si los atacantes obtienen su contraseña a través de una filtración, la MFA bloquea el acceso no autorizado.

Habilite la MFA en cada cuenta que la ofrezca, priorizando el correo electrónico, la banca, los sistemas de trabajo y las redes sociales. Este único paso reduce drásticamente su vulnerabilidad a los ataques de credential stuffing.

4. Realice auditorías de contraseñas regulares

La higiene de contraseñas requiere mantenimiento continuo. Realice auditorías trimestrales para identificar y reemplazar:

- Contraseñas reutilizadas — Encuentre cuentas que comparten las mismas credenciales.

- Contraseñas débiles — Identifique contraseñas que no cumplen con los estándares de seguridad actuales.

- Contraseñas comprometidas — Verifique si sus credenciales han aparecido en filtraciones de datos conocidas.

Passwork incluye herramientas de auditoría integradas que detectan automáticamente estos problemas y le guían a través de las soluciones.

Cómo Passwork le ayuda a eliminar la reutilización de contraseñas

Passwork está diseñado específicamente para resolver el problema de la reutilización de contraseñas para individuos y organizaciones.

Así es como funciona:

- Generador de contraseñas — Cree contraseñas criptográficamente fuertes y únicas al instante con requisitos personalizables de longitud y caracteres.

- Función de auditoría de contraseñas — Passwork escanea automáticamente su bóveda para identificar contraseñas débiles o comprometidas. El panel de seguridad muestra exactamente qué credenciales necesitan atención, priorizando las correcciones por amenazas.

- Compartición segura — Comparta credenciales con miembros del equipo sin exponer las contraseñas a través de canales inseguros como correo electrónico o aplicaciones de mensajería.

- Control de acceso basado en roles — Las organizaciones pueden aplicar políticas de contraseñas y monitorear el cumplimiento en todos los equipos — asegurando que la reutilización de contraseñas no se convierta en una vulnerabilidad organizacional.

Al centralizar la gestión de contraseñas y automatizar las mejores prácticas de seguridad, Passwork transforma la reutilización de contraseñas de un problema abrumador en un desafío resuelto. La combinación de generación, almacenamiento, auditoría y monitoreo crea un sistema integral que protege tanto a usuarios individuales como a organizaciones enteras de ataques basados en credenciales.

Preguntas frecuentes

¿Por qué la reutilización de contraseñas se considera más peligrosa que usar contraseñas débiles?

La reutilización de contraseñas crea un efecto dominó. Cuando un servicio sufre una filtración, los atacantes prueban automáticamente esas credenciales robadas en miles de otros sitios web mediante ataques de credential stuffing. Incluso si usa una contraseña fuerte como «mK9#pL2@vN4$xR7», reutilizarla en múltiples cuentas significa que una filtración compromete todo. Una contraseña débil pero única solo afecta a una cuenta. La reutilización de contraseñas transforma las filtraciones individuales en crisis de seguridad generalizadas — por eso las credenciales robadas están involucradas en el 88% de las filtraciones básicas de aplicaciones web según el Informe de Investigaciones de Filtraciones de Datos de Verizon 2025.

¿Qué es el credential stuffing y cómo funciona?

El credential stuffing es un ataque automatizado que explota la reutilización de contraseñas a gran escala. Los atacantes obtienen millones de combinaciones de nombre de usuario/contraseña de sitios web comprometidos, las compilan en bases de datos masivas y luego usan bots para probar sistemáticamente estas credenciales en miles de servicios. Las tasas de éxito oscilan entre el 0,1% y el 2% — lo que significa 5 millones de cuentas comprometidas de 1.000 millones de intentos con solo un 0,5% de éxito. A diferencia de los ataques de fuerza bruta que adivinan contraseñas, el credential stuffing usa credenciales reales que las personas ya han elegido, haciéndolo significativamente más efectivo.

¿Puedo reutilizar contraseñas de forma segura para cuentas «sin importancia»?

No. La distinción entre cuentas «importantes» y «sin importancia» no tiene sentido para los atacantes. Esa cuenta de foro olvidada de 2015 se convierte en el punto de entrada. Una vez que los atacantes tienen sus credenciales de cualquier filtración, las prueban en todas partes — su correo electrónico, cuentas financieras, sistemas de trabajo. Los sitios de baja seguridad a menudo tienen protección contra filtraciones más débil, haciéndolos objetivos más fáciles. A los atacantes no les importa por qué puerta entran; solo necesitan una filtración para acceder a todo lo demás que comparta esa contraseña.

¿Cómo resuelve un gestor de contraseñas el problema de la reutilización de contraseñas?

Los gestores de contraseñas eliminan la carga de memoria que impulsa la reutilización de contraseñas. Generan contraseñas criptográficamente fuertes y únicas para cada cuenta, las almacenan en una bóveda cifrada y las completan automáticamente cuando se necesitan. Solo tiene que recordar una contraseña maestra para acceder a su bóveda. Los gestores de contraseñas modernos como Passwork utilizan cifrado de grado militar e incluyen herramientas de auditoría que identifican automáticamente contraseñas reutilizadas, débiles o comprometidas — transformando la gestión de contraseñas de una tarea imposible en un sistema simple y seguro.

¿La autenticación multifactor (MFA) me protege si reutilizo contraseñas?

La MFA añade una protección significativa pero no elimina el riesgo. Incluso si los atacantes obtienen su contraseña a través de una filtración, la MFA bloquea el acceso no autorizado al requerir un segundo paso de verificación. Sin embargo, no todas las cuentas ofrecen MFA, y los atacantes sofisticados han desarrollado técnicas para eludir la MFA. La MFA debe complementar las contraseñas únicas, no reemplazarlas. La seguridad más fuerte combina contraseñas únicas para cada cuenta con MFA habilitada donde esté disponible — creando múltiples capas de defensa.

¿Con qué frecuencia debo auditar mis contraseñas en busca de reutilización?

Realice auditorías de contraseñas trimestralmente para identificar y corregir problemas de seguridad. Las auditorías regulares le ayudan a encontrar contraseñas reutilizadas, credenciales débiles que no cumplen con los estándares de seguridad actuales y contraseñas que han aparecido en filtraciones de datos conocidas. Las herramientas de auditoría integradas de Passwork automatizan este proceso, escaneando su bóveda y señalando problemas con priorización por nivel de riesgo. Este mantenimiento continuo asegura que la higiene de contraseñas no se degrade con el tiempo a medida que crea nuevas cuentas o ocurren nuevas filtraciones.

Conclusión

La reutilización de contraseñas es una vulnerabilidad de seguridad crítica que los atacantes explotan diariamente a través de ataques de credential stuffing. Cada contraseña reutilizada es una llave maestra que los atacantes pueden usar para desbloquear múltiples cuentas, convirtiendo una sola filtración en una crisis de seguridad en cascada.

La solución combina tres componentes: contraseñas únicas para cada cuenta, un gestor de contraseñas para almacenamiento y generación seguros, y autenticación multifactor como capa de seguridad adicional. Comience con una auditoría de contraseñas para identificar credenciales reutilizadas, reemplácelas sistemáticamente y habilite la MFA en todas partes. Estos pasos requieren minutos para implementarse pero proporcionan protección duradera.