Passwort-Wiederverwendung bedeutet, dasselbe Passwort für mehrere Accounts zu nutzen. Dies ist einer der gefährlichsten und dennoch häufigsten Sicherheitsfehler im Internet. Trotz der Warnungen von Sicherheitsexperten zeigen Studien, dass über 60 % der Menschen zugeben, Passwörter auf verschiedenen Plattformen wiederzuverwenden. Diese scheinbar harmlose Gewohnheit erzeugt einen Dominoeffekt: Wenn ein Account kompromittiert wird, erhalten Angreifer Zugriff auf alle anderen Accounts mit demselben Passwort.

Stellen Sie sich die Passwort-Wiederverwendung vor wie einen einzigen Schlüssel für Ihr Haus, Auto, Büro und Ihren Safe. Wenn jemand diesen Schlüssel stiehlt, hat er Zugang zu allem. Diese Schwachstelle wird täglich tausendfach durch automatisierte Angriffe ausgenutzt, die Millionen gestohlener Zugangsdaten in Minuten testen können.

Zu verstehen, was Passwort-Wiederverwendung ist und warum sie eine so kritische Bedrohung darstellt, ist der erste Schritt zum Aufbau stärkerer Passwort-Sicherheitsgewohnheiten, die sowohl persönliche als auch organisatorische Daten schützen.

Die Psychologie der Passwort-Wiederverwendung

Komfort vs. Sicherheit

Die durchschnittliche Person verwaltet über 100 Online-Accounts — von E-Mail und Banking bis hin zu Streaming-Diensten und Shopping-Seiten. Für jeden Account ein einzigartiges Passwort zu erstellen und zu merken, fühlt sich überwältigend an, weshalb wir auf vertraute Muster zurückgreifen. Wir wählen Komfort statt Sicherheit, weil die Bedrohung abstrakt erscheint — bis sie persönlich wird.

Unser Gehirn ist darauf ausgelegt, die kognitive Belastung zu minimieren. Sich ein starkes Passwort zu merken, erscheint machbar; sich 100 zu merken, erscheint unmöglich. Diese mentale Abkürzung schafft jedoch einen Single Point of Failure, den Angreifer aktiv ausnutzen. Der Komfort der Passwort-Wiederverwendung hat versteckte Kosten: ein exponentiell steigendes Risiko.

Der Mythos vom „unwichtigen" Account

Viele Menschen rechtfertigen die Passwort-Wiederverwendung, indem sie Accounts in „wichtig" (Banking, Arbeits-E-Mail) und „unwichtig" (Foren, Newsletter, Gaming-Seiten) kategorisieren. Sie verwenden einzigartige Passwörter für kritische Accounts, nutzen aber für alles andere dieselben Passwörter. Diese Strategie scheitert, weil Angreifer nicht zwischen Account-Typen unterscheiden — sie brauchen nur einen Breach als Ausgangspunkt.

Der vergessene Forum-Account von 2015 wird zum Einfallstor. Sobald Angreifer Ihre Zugangsdaten aus einem Breach mit niedriger Sicherheit haben, testen sie diese überall: Ihre E-Mail, Finanzkonten, Arbeitssysteme. Der „unwichtige" Account wird zum Schlüssel, der alles andere öffnet.

Wie Angreifer die Passwort-Wiederverwendung ausnutzen: Credential Stuffing erklärt

Die Anatomie eines Credential-Stuffing-Angriffs

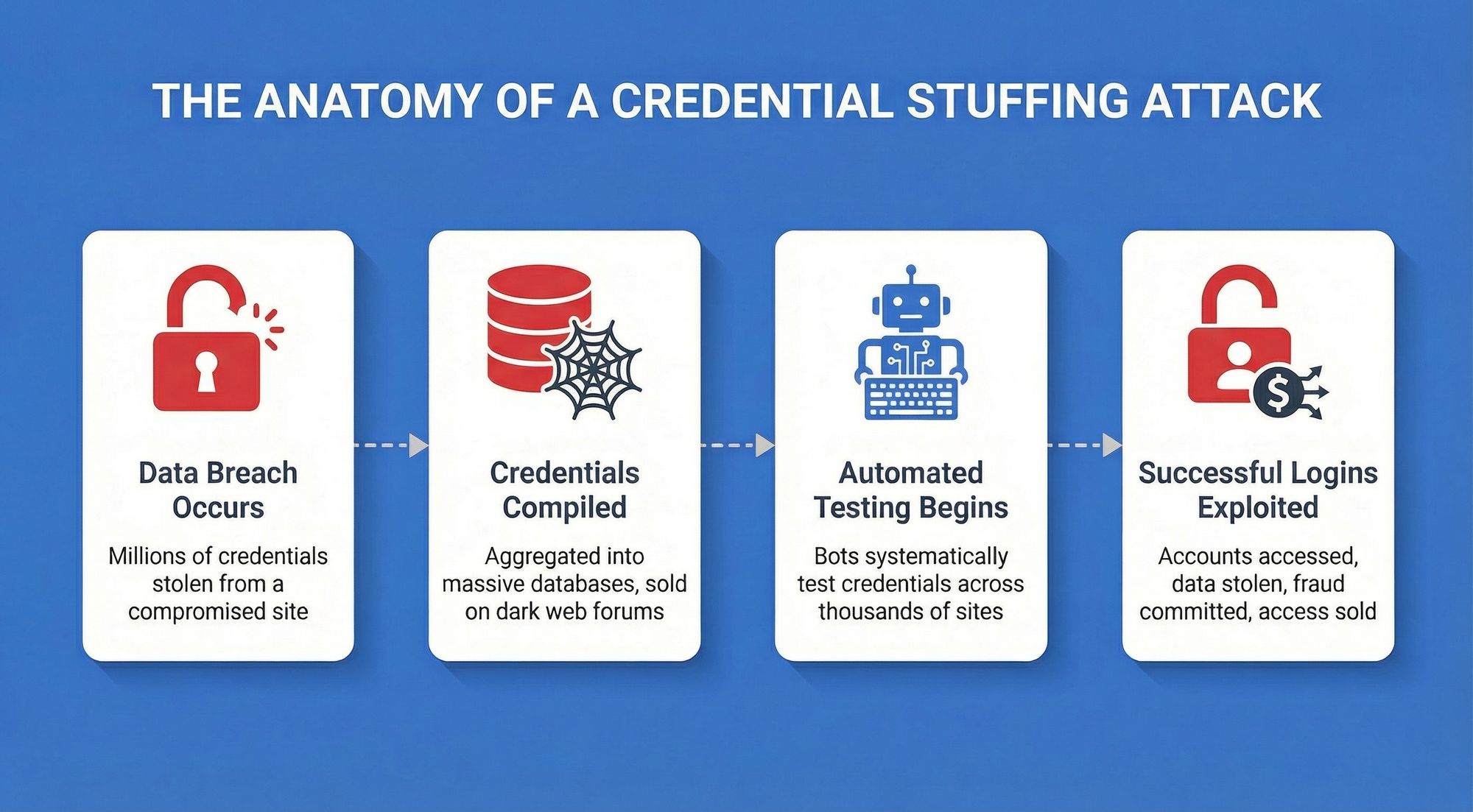

Credential Stuffing ist ein automatisierter Cyberangriff, der die Passwort-Wiederverwendung in großem Maßstab ausnutzt. So funktioniert es:

- Ein Data Breach tritt auf — Angreifer erlangen Millionen von Benutzername/Passwort-Kombinationen von einer kompromittierten Website oder einem Dienst.

- Zugangsdaten werden zusammengestellt — Gestohlene Zugangsdaten werden in riesigen Datenbanken aggregiert und in Dark-Web-Foren verkauft oder geteilt.

- Automatisiertes Testen beginnt — Angreifer nutzen Bots, um diese Zugangsdaten systematisch auf tausenden Websites und Diensten zu testen.

- Erfolgreiche Logins werden ausgenutzt — Wenn Zugangsdaten funktionieren, erhalten Angreifer Zugriff auf Accounts, stehlen Daten, tätigen betrügerische Käufe oder verkaufen den Zugang an andere.

Im Gegensatz zu Brute-Force-Angriffen, die Passwörter erraten, verwendet Credential Stuffing echte Zugangsdaten, die Menschen bereits gewählt haben. Die Erfolgsraten liegen zwischen 0,1 % und 2 % — was niedrig klingt, bis man bedenkt, dass Angreifer Milliarden von Zugangsdaten testen. Selbst eine Erfolgsrate von 0,5 % bedeutet 5 Millionen kompromittierte Accounts bei 1 Milliarde Versuchen.

Laut dem Verizon Data Breach Investigations Report 2025 bleiben gestohlene Zugangsdaten der häufigste Angriffsvektor und sind an 88 % aller einfachen Webanwendungs-Breaches beteiligt.

Der Bericht betont, dass Passwort-Wiederverwendung einzelne Breaches in weitreichende Sicherheitskrisen verwandelt. Gestohlene Zugangsdaten wurden bei 22 % aller analysierten Breaches als initialer Zugriffsvektor verwendet.

Die Gewohnheit durchbrechen: Best Practices zur Eliminierung der Passwort-Wiederverwendung

Passwort-Wiederverwendung ist eine der häufigsten und gefährlichsten Sicherheitsgewohnheiten. Die Lösung ist nicht kompliziert, erfordert aber eine bewusste Änderung im Umgang mit Zugangsdaten. Die folgenden Praktiken bieten einen klaren, umsetzbaren Weg zur vollständigen Eliminierung der Wiederverwendung — ohne Ihrem täglichen Arbeitsablauf Reibung hinzuzufügen.

1. Einen sicheren Passwort-Manager verwenden

Ein Passwort-Manager ist das effektivste Einzelwerkzeug zur Eliminierung der Passwort-Wiederverwendung. Er generiert, speichert und füllt automatisch einzigartige Passwörter für jeden Account aus und beseitigt damit die Gedächtnisbelastung, die zur Passwort-Wiederverwendung führt.

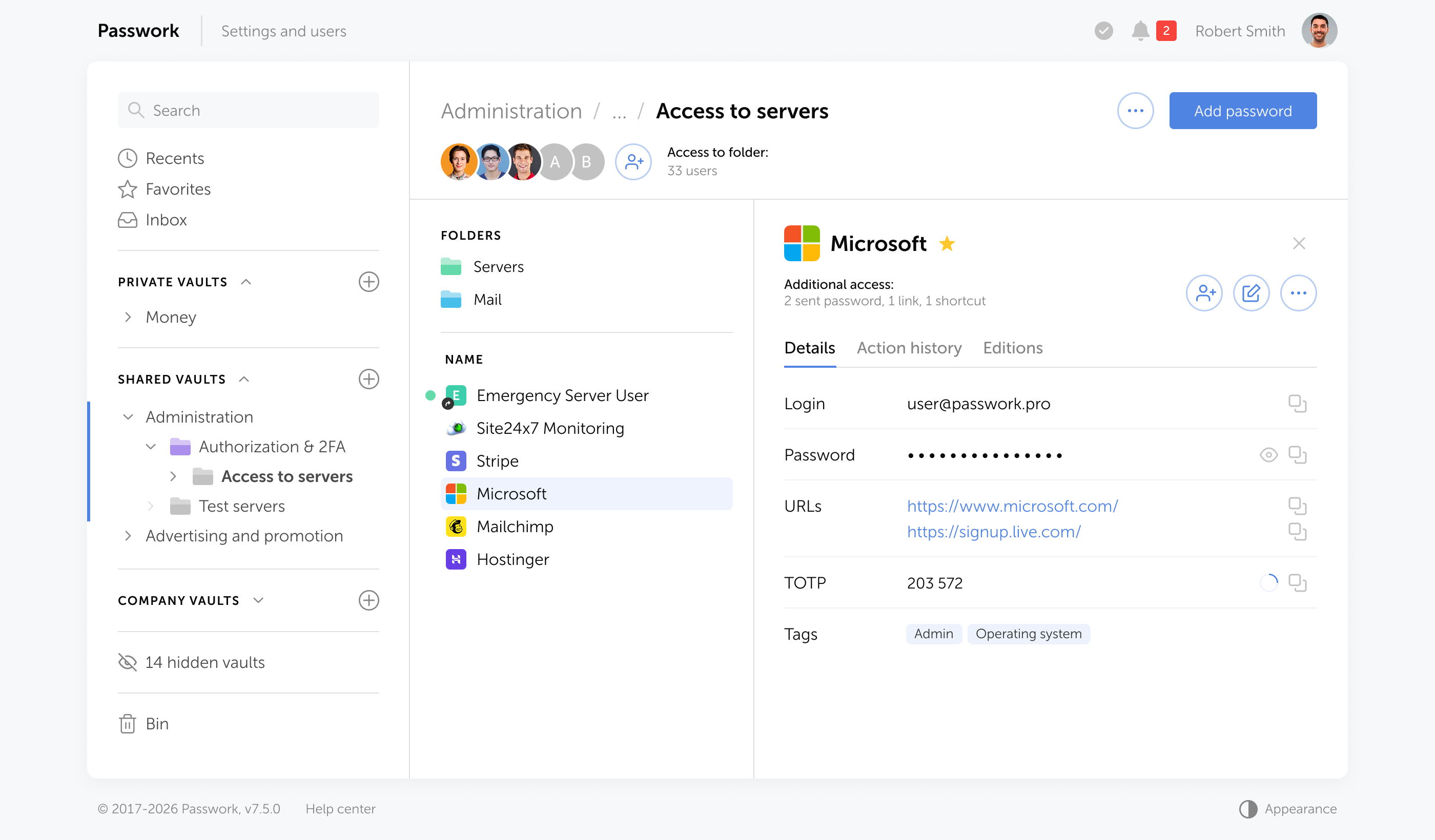

Moderne Passwort-Manager wie Passwork verwenden Verschlüsselung auf militärischem Niveau zum Schutz Ihrer Zugangsdaten und benötigen nur ein Masterpasswort für den Zugriff auf Ihren Tresor. Dies verwandelt das Passwort-Management von einer unmöglichen Aufgabe in ein einfaches, sicheres System.

2. Starke, einzigartige Passwörter für jeden Account erstellen

Jeder Account sollte sein eigenes Passwort haben — ohne Ausnahmen. Starke Passwörter sollten:

- Mindestens 15 Zeichen lang sein — Die aktualisierten NIST-Richtlinien haben das Minimum von 8 auf 15 Zeichen angehoben. Dies spiegelt die Realität wider, dass längere Passwörter die Knack-Schwierigkeit exponentiell erhöhen.

- Zufällig generiert sein — Vermeiden Sie Muster, Wörterbuchwörter oder persönliche Informationen.

- Einzigartig sein — Niemals über Accounts hinweg wiederverwendet werden, auch nicht mit leichten Variationen.

Passphrasen als Alternative

Eine Passphrase — eine Abfolge von vier oder mehr zufälligen, nicht zusammenhängenden Wörtern — ist eine weitere starke Option, besonders wenn Passwörter auswendig gelernt werden müssen. correct-horse-battery-staple ist deutlich schwerer zu knacken als P@ssw0rd123 und viel leichter zu merken. Das Schlüsselwort ist zufällig: Phrasen aus Songtexten oder gängigen Ausdrücken qualifizieren sich nicht.

Für maschinell generierte Zugangsdaten und Service-Accounts bleiben zufällige Passwörter die stärkere Wahl. Für Benutzer-Logins, bei denen Merkbarkeit wichtig ist, bieten Passphrasen ein praktisches Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit.

Passwort-Manager können beides — beide Formate automatisch generieren und speichern, sodass jede Zugangsinformation Sicherheitsstandards erfüllt, ohne dass Sie sie manuell erstellen oder merken müssen.

3. Multi-Faktor-Authentifizierung (MFA) aktivieren

Multi-Faktor-Authentifizierung fügt einen zweiten Verifizierungsschritt über Ihr Passwort hinaus hinzu — typischerweise einen Code, der an Ihr Telefon gesendet oder von einer Authenticator-App generiert wird. Selbst wenn Angreifer Ihr Passwort durch einen Breach erlangen, blockiert MFA den unbefugten Zugriff.

Aktivieren Sie MFA bei jedem Account, der es anbietet, mit Priorität auf E-Mail, Banking, Arbeitssysteme und Social Media. Dieser einzelne Schritt reduziert Ihre Anfälligkeit für Credential-Stuffing-Angriffe dramatisch.

4. Regelmäßige Passwort-Audits durchführen

Passwort-Hygiene erfordert kontinuierliche Pflege. Führen Sie vierteljährliche Audits durch, um Folgendes zu identifizieren und zu ersetzen:

- Wiederverwendete Passwörter — Finden Sie Accounts, die dieselben Zugangsdaten teilen.

- Schwache Passwörter — Identifizieren Sie Passwörter, die aktuelle Sicherheitsstandards nicht erfüllen.

- Kompromittierte Passwörter — Prüfen Sie, ob Ihre Zugangsdaten in bekannten Data Breaches aufgetaucht sind.

Passwork enthält integrierte Audit-Tools, die diese Probleme automatisch markieren und Sie durch die Behebung führen.

Wie Passwork Ihnen hilft, die Passwort-Wiederverwendung zu eliminieren

Passwork wurde speziell entwickelt, um das Problem der Passwort-Wiederverwendung für Einzelpersonen und Organisationen zu lösen.

So funktioniert es:

- Passwort-Generator — Erstellen Sie sofort kryptografisch starke, einzigartige Passwörter mit anpassbarer Länge und Zeichenanforderungen.

- Passwort-Audit-Funktion — Passwork scannt Ihren Tresor automatisch, um schwache oder kompromittierte Passwörter zu identifizieren. Das Sicherheits-Dashboard zeigt genau, welche Zugangsdaten Aufmerksamkeit benötigen, und priorisiert Korrekturen nach Bedrohungen.

- Sicheres Teilen — Teilen Sie Zugangsdaten mit Teammitgliedern, ohne Passwörter über unsichere Kanäle wie E-Mail oder Messaging-Apps preiszugeben.

- Rollenbasierte Zugriffskontrolle — Organisationen können Passwort-Richtlinien durchsetzen und die Compliance teamübergreifend überwachen — um sicherzustellen, dass Passwort-Wiederverwendung nicht zu einer organisatorischen Schwachstelle wird.

Durch die Zentralisierung des Passwort-Managements und die Automatisierung von Sicherheits-Best-Practices verwandelt Passwork die Passwort-Wiederverwendung von einem überwältigenden Problem in eine gelöste Herausforderung. Die Kombination aus Generierung, Speicherung, Auditing und Monitoring schafft ein umfassendes System, das sowohl einzelne Benutzer als auch ganze Organisationen vor Credential-basierten Angriffen schützt.

Häufig gestellte Fragen

Warum gilt Passwort-Wiederverwendung als gefährlicher als die Verwendung schwacher Passwörter?

Passwort-Wiederverwendung erzeugt einen Dominoeffekt. Wenn ein Dienst gehackt wird, testen Angreifer diese gestohlenen Zugangsdaten automatisch durch Credential-Stuffing-Angriffe auf tausenden anderen Websites. Selbst wenn Sie ein starkes Passwort wie „mK9#pL2@vN4$xR7" verwenden, bedeutet dessen Wiederverwendung über mehrere Accounts hinweg, dass ein Breach alles kompromittiert. Ein schwaches, aber einzigartiges Passwort betrifft nur einen Account. Passwort-Wiederverwendung verwandelt einzelne Breaches in weitreichende Sicherheitskrisen — deshalb sind gestohlene Zugangsdaten laut dem Verizon Data Breach Investigations Report 2025 an 88 % aller einfachen Webanwendungs-Breaches beteiligt.

Was ist Credential Stuffing und wie funktioniert es?

Credential Stuffing ist ein automatisierter Angriff, der die Passwort-Wiederverwendung in großem Maßstab ausnutzt. Angreifer erlangen Millionen von Benutzername/Passwort-Kombinationen von gehackten Websites, stellen sie in riesigen Datenbanken zusammen und nutzen dann Bots, um diese Zugangsdaten systematisch auf tausenden Diensten zu testen. Die Erfolgsraten liegen zwischen 0,1 % und 2 % — was 5 Millionen kompromittierte Accounts bei 1 Milliarde Versuchen bei nur 0,5 % Erfolgsrate bedeutet. Im Gegensatz zu Brute-Force-Angriffen, die Passwörter erraten, verwendet Credential Stuffing echte Zugangsdaten, die Menschen bereits gewählt haben, was es deutlich effektiver macht.

Kann ich Passwörter für „unwichtige" Accounts sicher wiederverwenden?

Nein. Die Unterscheidung zwischen „wichtigen" und „unwichtigen" Accounts ist für Angreifer bedeutungslos. Der vergessene Forum-Account von 2015 wird zum Einfallstor. Sobald Angreifer Ihre Zugangsdaten aus irgendeinem Breach haben, testen sie diese überall — Ihre E-Mail, Finanzkonten, Arbeitssysteme. Seiten mit niedriger Sicherheit haben oft schwächeren Breach-Schutz, was sie zu leichteren Zielen macht. Angreifern ist es egal, durch welche Tür sie eintreten; sie brauchen nur einen Breach, um auf alles andere zuzugreifen, das dieses Passwort teilt.

Wie löst ein Passwort-Manager das Problem der Passwort-Wiederverwendung?

Passwort-Manager eliminieren die Gedächtnisbelastung, die zur Passwort-Wiederverwendung führt. Sie generieren kryptografisch starke, einzigartige Passwörter für jeden Account, speichern sie in einem verschlüsselten Tresor und füllen sie bei Bedarf automatisch aus. Sie müssen sich nur ein Masterpasswort merken, um auf Ihren Tresor zuzugreifen. Moderne Passwort-Manager wie Passwork verwenden Verschlüsselung auf militärischem Niveau und enthalten Audit-Tools, die automatisch wiederverwendete, schwache oder kompromittierte Passwörter identifizieren — und verwandeln so das Passwort-Management von einer unmöglichen Aufgabe in ein einfaches, sicheres System.

Schützt mich Multi-Faktor-Authentifizierung (MFA), wenn ich Passwörter wiederverwende?

MFA bietet erheblichen Schutz, eliminiert aber nicht das Risiko. Selbst wenn Angreifer Ihr Passwort durch einen Breach erlangen, blockiert MFA unbefugten Zugriff durch einen zweiten Verifizierungsschritt. Allerdings bieten nicht alle Accounts MFA an, und raffinierte Angreifer haben MFA-Umgehungstechniken entwickelt. MFA sollte einzigartige Passwörter ergänzen, nicht ersetzen. Die stärkste Sicherheit kombiniert einzigartige Passwörter für jeden Account mit aktivierter MFA, wo immer verfügbar — und schafft so mehrere Verteidigungsebenen.

Wie oft sollte ich meine Passwörter auf Wiederverwendung überprüfen?

Führen Sie vierteljährlich Passwort-Audits durch, um Sicherheitsprobleme zu identifizieren und zu beheben. Regelmäßige Audits helfen Ihnen, wiederverwendete Passwörter, schwache Zugangsdaten, die aktuelle Sicherheitsstandards nicht erfüllen, und Passwörter zu finden, die in bekannten Data Breaches aufgetaucht sind. Die integrierten Audit-Tools von Passwork automatisieren diesen Prozess, scannen Ihren Tresor und markieren Probleme mit Priorisierung nach Risikostufe. Diese kontinuierliche Pflege stellt sicher, dass die Passwort-Hygiene nicht mit der Zeit abnimmt, wenn Sie neue Accounts erstellen oder neue Breaches auftreten.

Fazit

Passwort-Wiederverwendung ist eine kritische Sicherheitslücke, die Angreifer täglich durch Credential-Stuffing-Angriffe ausnutzen. Jedes wiederverwendete Passwort ist ein Generalschlüssel, den Angreifer nutzen können, um mehrere Accounts zu öffnen und einen einzelnen Breach in eine kaskadierende Sicherheitskrise zu verwandeln.

Die Lösung kombiniert drei Komponenten: einzigartige Passwörter für jeden Account, einen Passwort-Manager für sichere Speicherung und Generierung sowie Multi-Faktor-Authentifizierung als zusätzliche Sicherheitsebene. Beginnen Sie mit einem Passwort-Audit, um wiederverwendete Zugangsdaten zu identifizieren, ersetzen Sie diese systematisch und aktivieren Sie überall MFA. Diese Schritte erfordern nur Minuten zur Umsetzung, bieten aber dauerhaften Schutz.